incaseformat来袭,针对病毒进行分析

前言

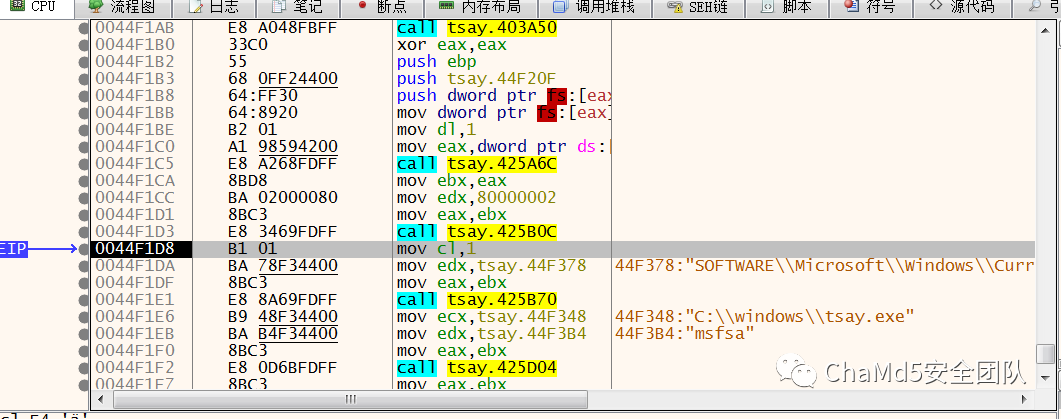

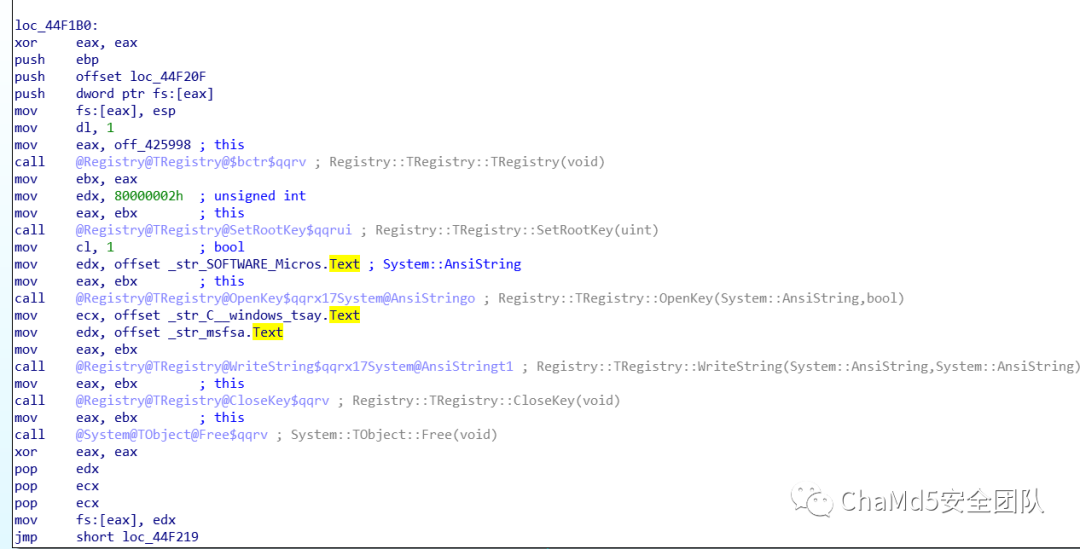

单步调试

SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\RunOnce\\

msfsa:C:\\windows\\tsay.exe

C:\\Windows\\ttry.exe把自己复制到

C:\Windows\tsay.exe,并注册开机自动启动tsay.exe依靠开机自启,tsay.exe复制一份副本

C:\Windows\ttry.exe,并且执行ttry.exe执行主逻辑

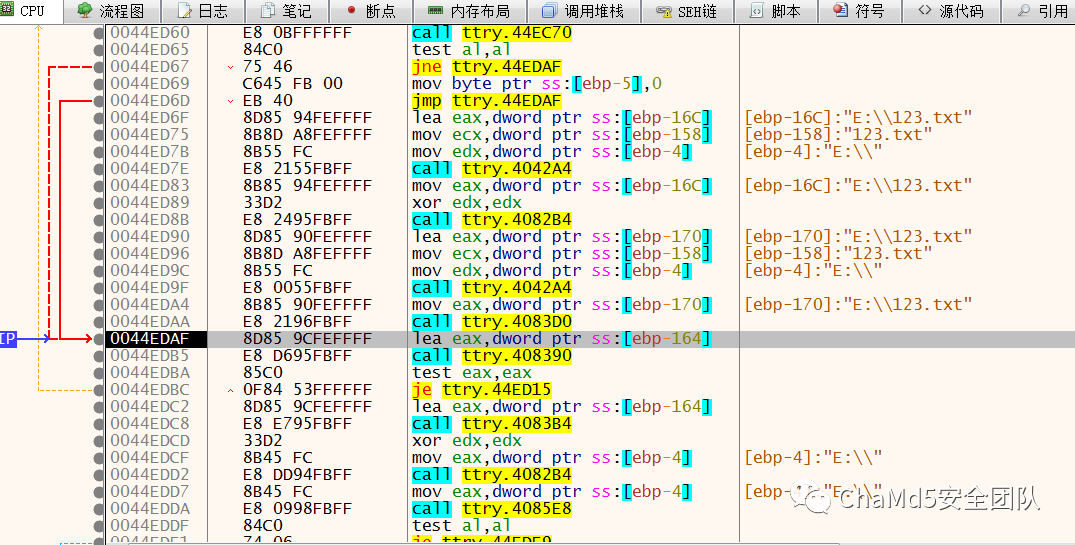

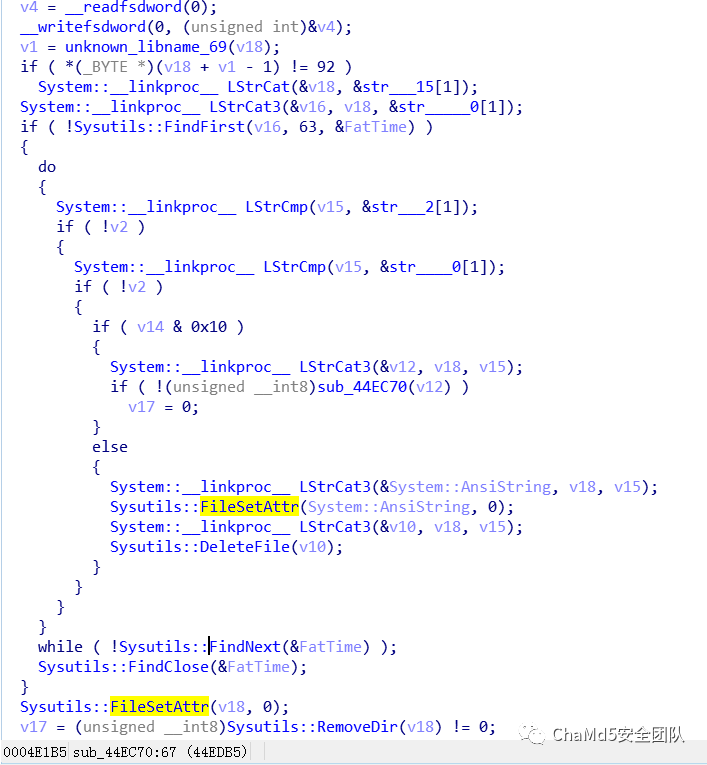

病毒行为

通过前缀路径*.*匹配所有文件名,循环删除

遇到文件夹则递归删除

获取时间,如果年份大于0x7d9(2009),月份大于3,日期为1,10,21,29,就执行下面的动作

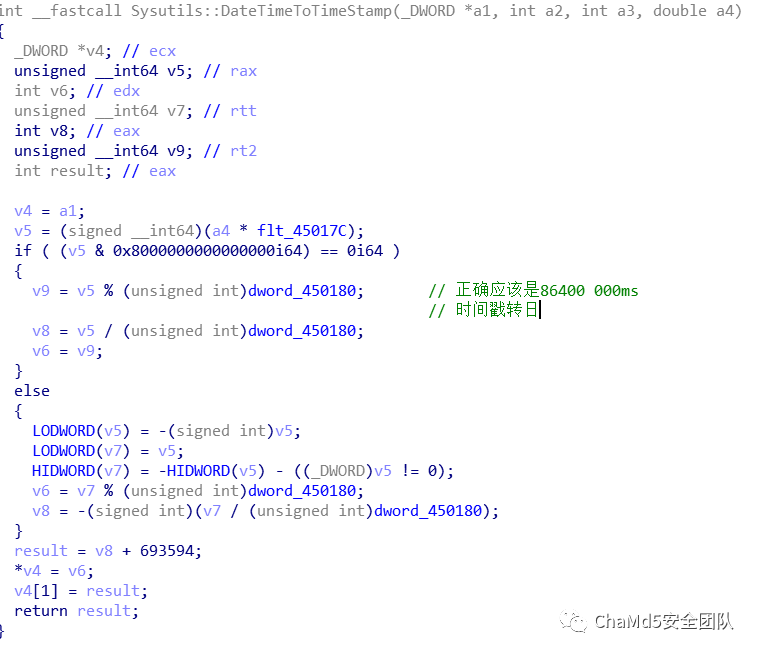

这里由于delphi库函数的一个常数错误,导致时间换算错误,于是在13日爆发

获取磁盘列表,位于sub_44E5C8

调用sub_44EC70删除磁盘上的文件

从调用顺序看出,磁盘列表第0位为系统盘

从C开始,一直穷举到Z。DelphiAPI DiskSize判断磁盘是否存在,通过GetDriveTypeA判断磁盘类型。

对于DRIVE_REMOVABLE类型和DRIVE_FIXED类型都执行一个动作。

其它相关行为

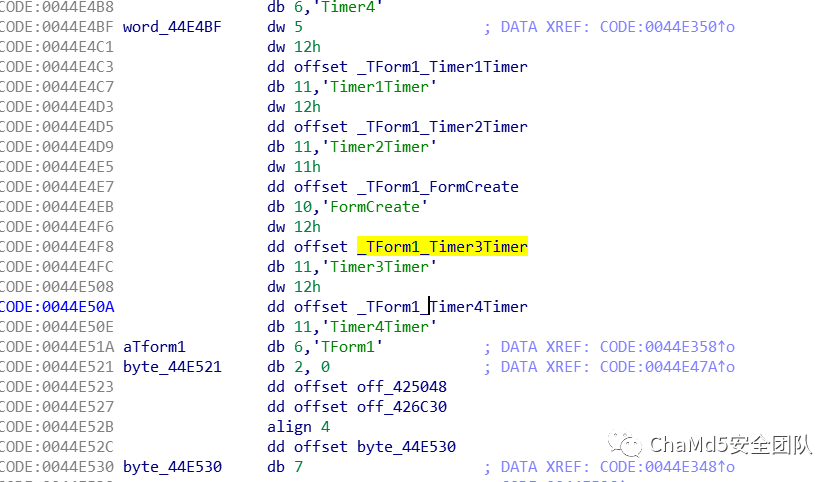

Timer3: 写入注册表项,隐藏文件扩展名,隐藏系统文件

Timer4: 创建incaseformat.log文件

检测&清除措施

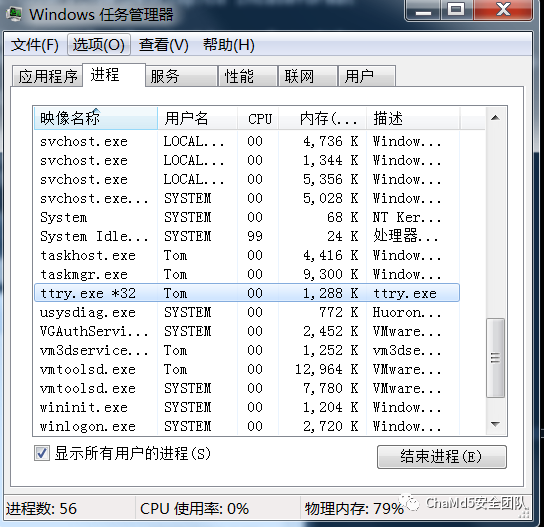

检查任务管理器,查看是否有ttry.exe进程

文件夹选项勾选显示扩展名,显示隐藏的文件、文件夹或驱动器。

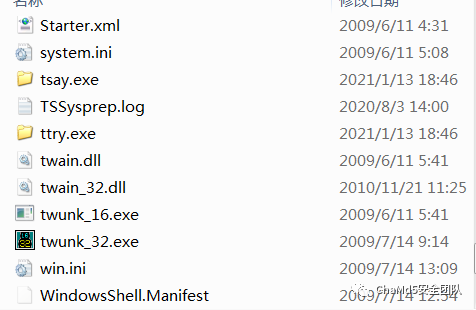

查看C:\Windows目录下,是否有tsay.exe和ttry.exe,如果有就删除。

Win+R执行regedit打开注册表,查看是否有

HKEY_CURRENT_USER\ SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\

下是否有msfsa键的项,如果有就删除。

删除各驱动器下的incaseformat.log

防护措施

end

招新小广告

ChaMd5 Venom 招收大佬入圈

新成立组IOT+工控+样本分析 长期招新

欢迎联系admin@chamd5.org

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 习近平引领网信事业高质量发展 4907213

- 2 中国人民解放军信息支援部队成立 4948161

- 3 伊朗总统发声未提及伊斯法罕爆炸 4829279

- 4 一季度农业农村经济“开门稳” 4754007

- 5 大熊猫吃笋整出了扛炮筒的架势 4691562

- 6 王婆说媒现场男子与女主播起冲突 4536942

- 7 五一调休考虑过单休的人吗 4493492

- 8 女孩被男同学开黄腔 妈妈巧妙处理 4377856

- 9 广西白沙大道一大楼倒塌系谣言 4228831

- 10 老人换列车下铺说要给女孩补差价 4157050

Chamd5安全团队

Chamd5安全团队