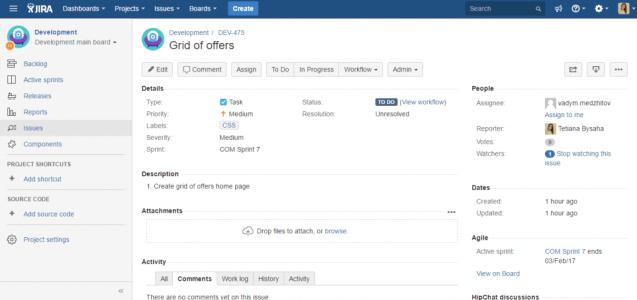

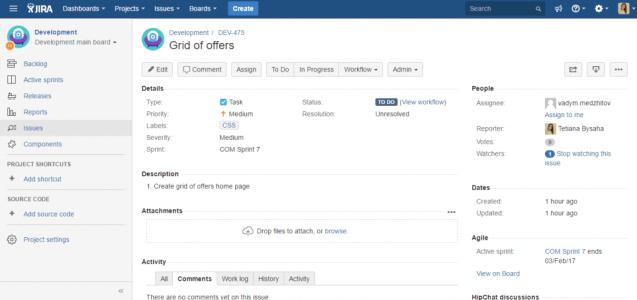

CVE-2019-11581 JIRA服务器模板注入漏洞警报

最近,JIRA发布了一个安全公告,修复了服务器端模板注入漏洞(CVE-2019-11581),影响了Jira Server和Jira Data Center。 成功利用此漏洞的攻击者可以远程执行受影响服务器上的代码。 使用Jira Cloud的用户不受影响。

Jira是由Atlassian开发的专有问题跟踪产品,允许错误跟踪和敏捷项目管理。 产品名称是Gojira的截断,Gojira是Godzilla的日语单词,是对竞争对手Bugzilla的引用。

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

漏洞摘要

该漏洞源自Jira Server和Data Center中的ContactAdministrator和SendBulkMail操作。 成功利用此漏洞至少需要满足以下条件之一:

- SMTP服务器在JIRA中配置,并且启用了“联系人管理员表单”选项。

- SMTP服务器在JIRA中配置,攻击者可以访问“JIRA管理员”。

Affected version

- 4.4.x

- 5.xx

- 6.xx

- 7.0.x

- 7.1.x

- 7.2.x

- 7.3.x

- 7.4.x

- 7.5.x

- 7.6.14 (7.6.x repaired version) before 7.6.x

- 7.7.x

- 7.8.x

- 7.9.x

- 7.10.x

- 7.11.x

- 7.12.x

- 7.13.x before 7.13.5 (修复版本 7.13.x)

- 8.0.3 (8.0.x 修复版本) 之前 8.0.x

- 8.1.2 (8.1.x 修复版本) 之前 8.1.x

- 8.2.3 (8.2.x 修复版本) 之前 8.2.x

- 7.6.14

- 7.13.5

- 8.0.3

- 8.1.2

- 8.2.3

解决方案

Jira官方发布了一个新版本来修复上述漏洞,受影响的用户应该尽快升级Jira Server和Jira Data Center。

- 8.2.3 可以从中下载 https://www.atlassian.com/software/jira/download

- 8.1.2 可以从中下载 https://www.atlassian.com/software/jira/update.

- 8.0.3 可以从中下载 https://www.atlassian.com/software/jira/update.

- 7.13.5 可以从中下载 https://www.atlassian.com/software/jira/update.

- 7.6.14 可以从中下载 https://www.atlassian.com/software/jira/update.

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 奋力谱写西部大开发新篇章 4932285

- 2 贪官靳东受贿100万现金藏床底 4947903

- 3 女子体验荷兰200元一晚的民宿 4854760

- 4 星火成炬|宇宙级别的浪漫 4716150

- 5 国企干部沉迷当“榜一大哥” 4686177

- 6 点读机女孩高君雨全网被禁 4572813

- 7 唐家三少宣布停更 4472173

- 8 沈阳持刀伤人嫌犯被捕现场曝光 4350479

- 9 学生跳楼并给教师留信?谣言 4240574

- 10 未成年被妈妈前男友性侵案宣判 4191211

![木之本果 斗胆尝试一下吉他妹妹[HO亲亲] ](https://imgs.knowsafe.com:8087/img/aideep/2022/5/23/d9078ee082ac9917588dc2361465048c.jpg?w=250)

HackerEye

HackerEye