利用CVE-2018-1000861漏洞来传播Kerberods挖矿机

研究人员发现攻击者利用2018年泄露的Jenkins (CVE-2018-1000861)漏洞来使用Kerberods释放器来传播加密货币挖矿机。

SANS专家Renato Marinho发现一个正在进行的恶意攻击活动,攻击目标是有漏洞的Apache Jenkins安装来传播名为Kerberods的Monero门罗币挖矿机。

SANS研究人员分析称,攻击者利用了Jenkins 服务器处理引擎的Stapler HTTP请求中的漏洞——CVE-2018-1000861。

Jenkins 是最流行的开源自动化服务器,由CloudBees和Jenkins社区维护。自动化服务器支持开发者构建、测试和实现其应用,全球约有100万用户安装使用。

其实该漏洞已于2018年12月由Jenkins开发团队修复,开发人员警告说:

· 利用该漏洞,未经认证的用户开源使内置了Winstone-Jetty服务器的Jenkins的所有的会话无效;

· 有Overall/Read权限的用户可以在内存中创建心的用户对象;

· 有Overall/Read访问权限的用户可以周期性地执行AsyncPeriodicWork的应用。

安全人员5月8日公布了该漏洞的技术细节,具体可参见https://www.andmp.com/2019/05/advisory-unpatched-url-address-bar-vulnerability-in-latest-versions-of-UC-browers.html。攻击者可以利用该漏洞和其他漏洞组合进行远程代码执行。

Renato Marinho称CVE-2018-1000861的PoC已于2019年3月初公布。并且在蜜罐系统中发现了尝试利用Jenkins漏洞来传播Kerberods加密货币挖矿机的攻击活动。

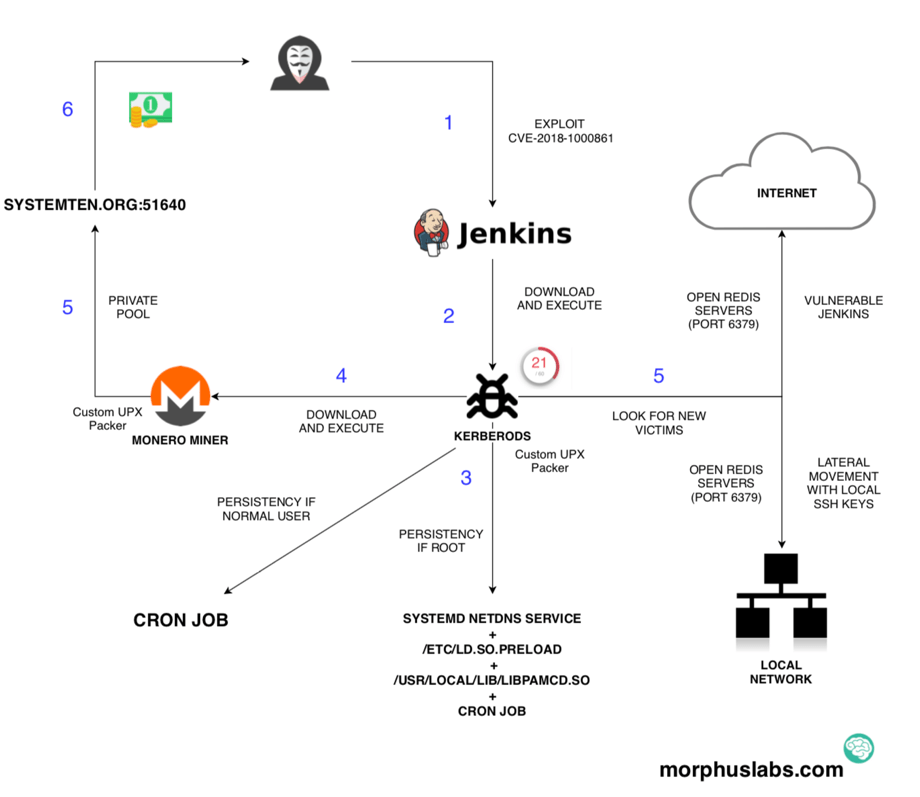

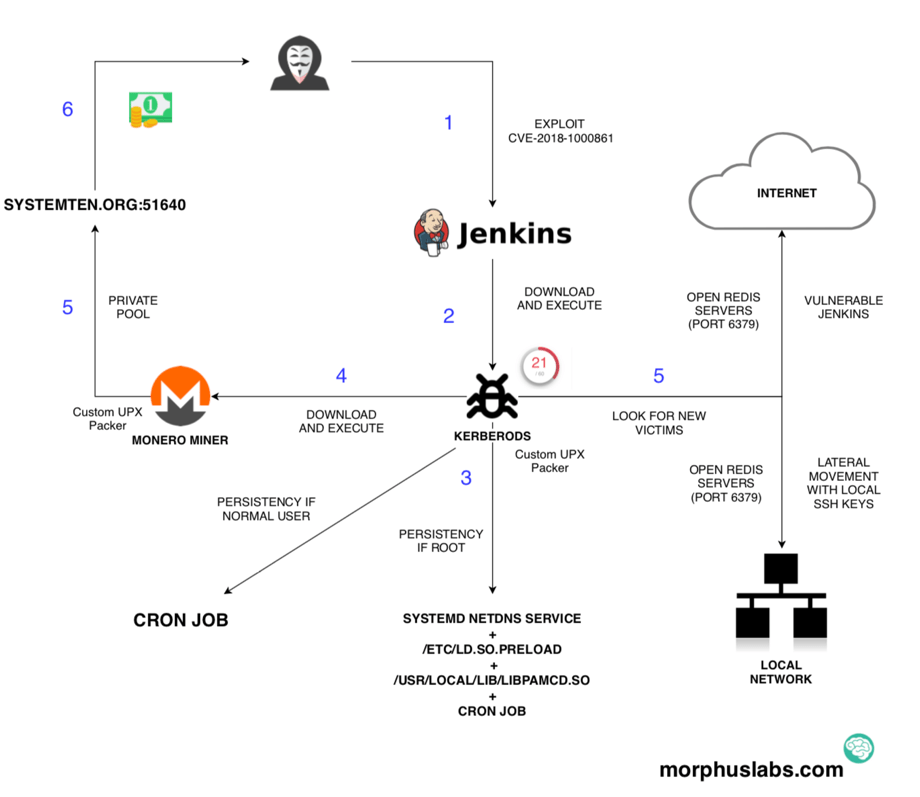

Marinho根据蜜罐中的攻击活动,画出了攻击流图,如下图所示:

利用CVE-2018-1000861漏洞来传播Kerberods挖矿机

Kerberods释放期是用定制的UPX打包器版本打包的,会尝试获取root权限来隐藏自己并获取驻留。在分析了二进制文件后,研究人员发现使用的packer是一个定制的UPX版本,UPX是一款开源软件,有许多方法开源修改UPX来使其无法用普通的UPX版本解压。而UPX的定制也只是将UPX修改为UPX_MAGIC_LE32。将其恢复到二进制文件的不同部分中的UPX中,就可能用普通版本的UPX解压二进制文件。

在获取root权限后,Kerberods会加载一个库到操作系统中来hook Glibc的不同函数,作用类似rootkit。如果无法获取root权限,恶意软件就创建cron来确保驻留。

Kerberods会在受感染的系统中下载和执行门罗币加密货币挖矿机,它会使用本地SSH Key用作之后的攻击活动。恶意软件还会在互联网上搜索其他有漏洞的Jenkins服务器。

利用CVE-2018-1000861漏洞来传播Kerberods挖矿机

Kerberods释放期是用定制的UPX打包器版本打包的,会尝试获取root权限来隐藏自己并获取驻留。在分析了二进制文件后,研究人员发现使用的packer是一个定制的UPX版本,UPX是一款开源软件,有许多方法开源修改UPX来使其无法用普通的UPX版本解压。而UPX的定制也只是将UPX修改为UPX_MAGIC_LE32。将其恢复到二进制文件的不同部分中的UPX中,就可能用普通版本的UPX解压二进制文件。

在获取root权限后,Kerberods会加载一个库到操作系统中来hook Glibc的不同函数,作用类似rootkit。如果无法获取root权限,恶意软件就创建cron来确保驻留。

Kerberods会在受感染的系统中下载和执行门罗币加密货币挖矿机,它会使用本地SSH Key用作之后的攻击活动。恶意软件还会在互联网上搜索其他有漏洞的Jenkins服务器。

利用CVE-2018-1000861漏洞来传播Kerberods挖矿机

Kerberods释放期是用定制的UPX打包器版本打包的,会尝试获取root权限来隐藏自己并获取驻留。在分析了二进制文件后,研究人员发现使用的packer是一个定制的UPX版本,UPX是一款开源软件,有许多方法开源修改UPX来使其无法用普通的UPX版本解压。而UPX的定制也只是将UPX修改为UPX_MAGIC_LE32。将其恢复到二进制文件的不同部分中的UPX中,就可能用普通版本的UPX解压二进制文件。

在获取root权限后,Kerberods会加载一个库到操作系统中来hook Glibc的不同函数,作用类似rootkit。如果无法获取root权限,恶意软件就创建cron来确保驻留。

Kerberods会在受感染的系统中下载和执行门罗币加密货币挖矿机,它会使用本地SSH Key用作之后的攻击活动。恶意软件还会在互联网上搜索其他有漏洞的Jenkins服务器。

利用CVE-2018-1000861漏洞来传播Kerberods挖矿机

Kerberods释放期是用定制的UPX打包器版本打包的,会尝试获取root权限来隐藏自己并获取驻留。在分析了二进制文件后,研究人员发现使用的packer是一个定制的UPX版本,UPX是一款开源软件,有许多方法开源修改UPX来使其无法用普通的UPX版本解压。而UPX的定制也只是将UPX修改为UPX_MAGIC_LE32。将其恢复到二进制文件的不同部分中的UPX中,就可能用普通版本的UPX解压二进制文件。

在获取root权限后,Kerberods会加载一个库到操作系统中来hook Glibc的不同函数,作用类似rootkit。如果无法获取root权限,恶意软件就创建cron来确保驻留。

Kerberods会在受感染的系统中下载和执行门罗币加密货币挖矿机,它会使用本地SSH Key用作之后的攻击活动。恶意软件还会在互联网上搜索其他有漏洞的Jenkins服务器。关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 逐梦苍穹 习近平引领航天强国建设 4965095

- 2 直击神舟十八号发射升空 4989432

- 3 丈夫称妻子爬山失联主动发求救信息 4898716

- 4 解码首季经济成绩单 4792224

- 5 女子火车上如厕时130g黄金掉落铁轨 4696219

- 6 夫妻养2.8万只鸡 为省人工自己捡蛋 4536071

- 7 女生租房后失联 房东去查房时惊呆了 4447033

- 8 职高女孩逆袭成双一流大学研究生 4337364

- 9 深圳部分区域将取消限购不实 4223865

- 10 中方回应布林肯涉华言论 4171592

HackerEye

HackerEye