Drupal远程代码执行漏洞CVE-2019-6340

前言

Drupal官方之前更新了一个非常关键的安全补丁,修复了因为接受的反序列化数据过滤不够严格,在开启REST的Web服务拓展模块的情况下,可能导致PHP代码执行的严重安全。

根据官方公告和自身实践,8.6.x或(<8.6.10)两种情况可能导致问题出现:

RESTful Web Services拓展开启,并且启用了REST资源(默认配置即可),不需要区分GET,POST等方法即可完成攻击。

JSON:API服务模块开启,此服务尚未分析。

影响版本

Drupal < 8.6.10Drupal < 8.5.12

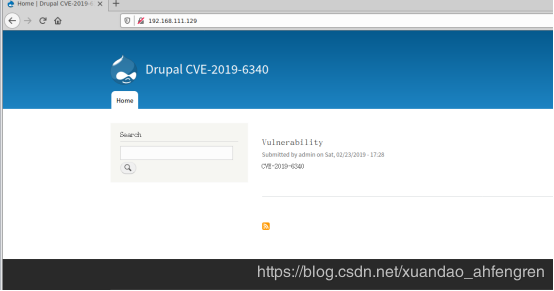

环境搭建

使用search命令进行搜索:

docker search CVE-2019-6340

然后拉取第一个镜像,使用pull命令

docker pull knqyf263/cve-2019-6340

然后启动镜像,运行环境

docker run -d -p 80:80 --name Drupal8 knqyf263/cve-2019-6340

漏洞利用

参考:https://github.com/zhzyker/exphub

进入目录

cd exphub/drupal

直接运行即可

python3 cve-2019-6340_cmd.py http://192.168.111.129

修复建议

升级到最新版

内容来自:

安徽锋刃科技

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 逐梦苍穹 习近平引领航天强国建设 4946663

- 2 夫妻养2.8万只鸡 为省人工自己捡蛋 4942027

- 3 职高女孩逆袭成双一流大学研究生 4871691

- 4 解码首季经济成绩单 4752203

- 5 女子火车上如厕时130g黄金掉落铁轨 4687173

- 6 华人夫妇日本遇害细节曝光 4590288

- 7 神十八点火瞬间航天员齐刷刷敬礼 4463828

- 8 阿根廷再次爆发大游行 4376112

- 9 深圳部分区域将取消限购不实 4290770

- 10 本田将投110亿美元建厂 4182212

HackerEye

HackerEye