CTFcrackTools-V3 – 一款旨在帮助 CTFer 在 CTF 中发挥作用的一个框架

CTFcrackTools-V3

CTFcrackTools重置版 作者:米斯特安全-林晨、摇摆、奶权 米斯特安全团队首页:http://www.hi-ourlife.com/ 部分插件来源:希望团队-nMask

框架介绍

这大概是国内首个应用于CTF的工具框架。 可以被应用于CTF中的Crypto,Misc… 内置目前主流密码(包括但不限于维吉利亚密码,凯撒密码,栅栏密码······) 用户可自主编写插件,但仅支持Python编写插件。编写方法也极为简单。 该项目一直在增强,这一次的重置只保留了部分核心代码,而将UI及优化代码重构,使这个框架支持更多功能。 项目地址:https://github.com/0Chencc/CTFCrackTools插件编写

#-*- coding:utf-8 -*-

'''

{

title:程序标题

type:程序类型

author:作者昵称

dialog:变量

detail:插件详情

}

'''

def main(a):

return a

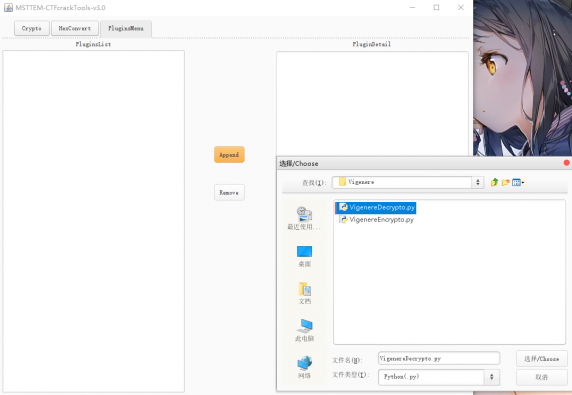

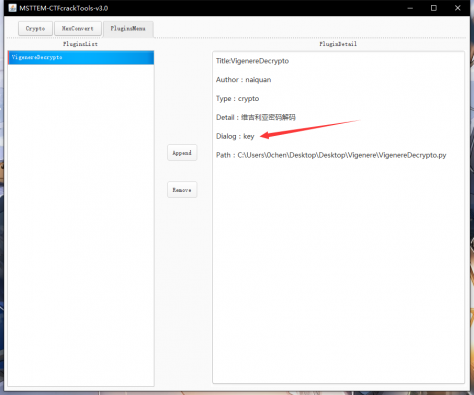

现在来具体讲下这些插件的用法,具体应该将下框架的调用方法。

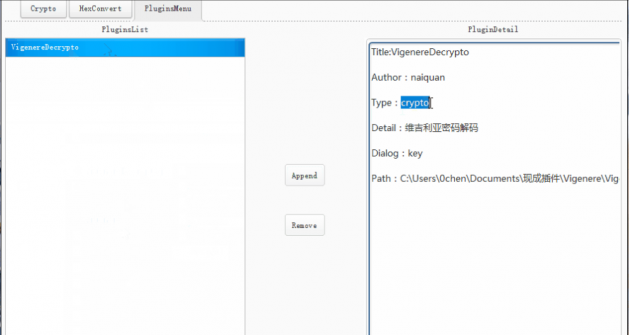

编码类型当然是utf-8啦 Type:Crypto是一个硬性要求,因为我目前只写了Crypto的类,我打算在后期加上压缩包,图片的分类出来,慢慢完善。 main的方法中,至少有一个变量,至多有四个变量。 除了第一个变量以外的,都应该在Dialog后标明。 Example:我们团队的奶权写了一个维基利亚密码的插件

#!/usr/bin/env python

# -*- coding: utf-8 -*-

'''

{

Title:VigenereDecrypto

Author:naiquan

Type:crypto

Dialog:key

Detail:维吉利亚密码解码

}

'''

def vigenereDecrypto(ciphertext,key):

ascii='ABCDEFGHIJKLMNOPQRSTUVWXYZ'

keylen=len(key)

ctlen=len(ciphertext)

plaintext = ''

i = 0

while i < ctlen:

j = i % keylen

k = ascii.index(key[j])

m = ascii.index(ciphertext)

if m < k:

m += 26

plaintext += ascii[m-k]

i += 1

return plaintext

def main(ciphertext,key):

return vigenereDecrypto(ciphertext.replace(" ","").upper(),key.replace(" ","").upper())

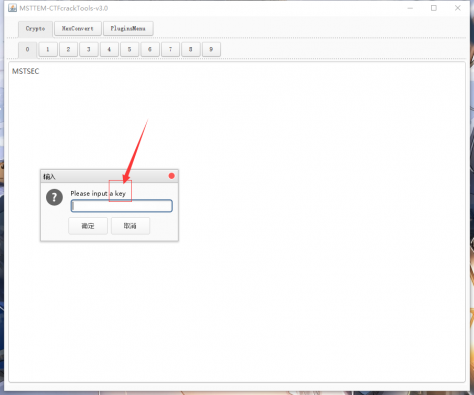

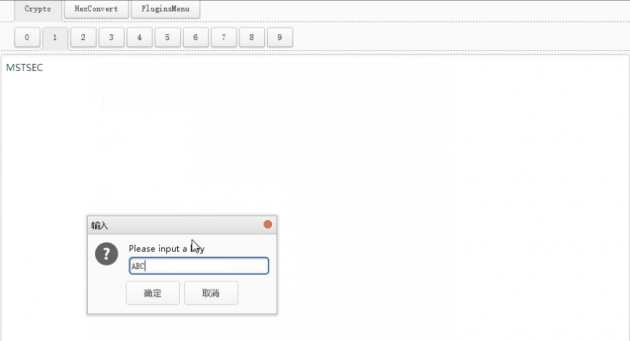

这样写的话,框架就可以自行读取插件信息,然后会弹一个窗口请输入key。而ciphertext则是直接传入。

如图:

def vigenereDecrypto(ciphertext,key)ciphertext即是输入的内容,key是由弹窗出来由用户填写的。

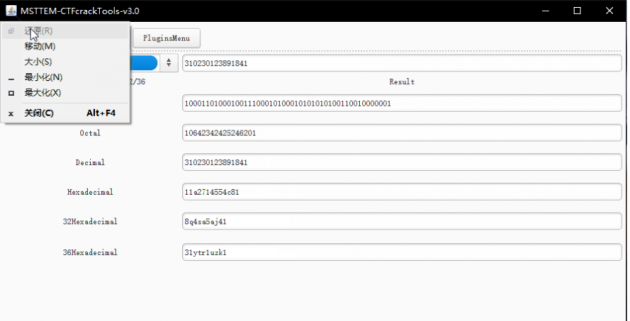

界面介绍

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 逐梦苍穹 习近平引领航天强国建设 4921520

- 2 神十八发射取得圆满成功 4958183

- 3 职高女孩逆袭成双一流大学研究生 4846046

- 4 解码首季经济成绩单 4763364

- 5 14岁男孩离家出走 一夜骑了60公里 4616589

- 6 女子火车上如厕时130g黄金掉落铁轨 4518076

- 7 神十八点火瞬间航天员齐刷刷敬礼 4466421

- 8 济南母女黄河边失踪 母亲遗体被找到 4343671

- 9 深圳部分区域将取消限购不实 4227369

- 10 高校要求手抄毕业论文引学生不满 4130762

![Whitebunny_今天活力拉满[打call][打call][打call]](https://imgs.knowsafe.com:8087/img/aideep/2022/7/19/579309f609a95b0d9026c70ab2d6f970.jpg?w=250)

i春秋

i春秋