第三届知道安全论坛鸟巢举办 知道创宇发布新版ZoomEye

2014年8月22日,由北京知道创宇联合知乎网主办的第三届知道安全论坛(Kcon V3)在北京鸟巢·国家体育场举行。活动得到北京锦龙信安的大力赞助,并吸引了国内众多安全组织和科技媒体的参与,参会人数超过了700人。北京知道创宇副总裁余弦主持了本次论坛。

Evi1m0:去年跨过的客户端

2013年的Kcon V2上,Superhei(黑哥)分享了《去年跨过的浏览器》的议题。在本次Kcon V3上,来自邪红色信息安全组织的Evi1m0首先分享了不同平台下客户端软件的XSS(Cross Site Scripting)漏洞。

他在演讲中指出,常规IM软件在加载HTML或富文本内容过程中,由于浏览器的同源策略(SOP,Same-Origin Policy)使之对HTTP域或者File域的过滤不严谨,容易形成可利用的XSS漏洞,这些XSS漏洞都是由混合通信导致的安全隐患。他进一步指出由于不同平台对文件命名规则的不一致、对非Web输入输出的处理机制以及不同平台下客户端的接口策略差异,从而产生了客户端软件的各类XSS攻击漏洞。此外,Evi1m0表示由于windows平台下客户端调用web接口过多、Mac OS对用户输入的过滤不严谨以及iOS/Android平台可移植性差带来的安全问题,各平台客户端XSS危害十分惊人。

在案例分享中我们看到腾讯QQ、阿里旺旺、微信、新浪微博、Twitter等客户端均存在相关漏洞(已修复)。而相应的防御策略要从积极搭建完整的安全框架、优化多边界数据处理以及加强跨平台开发沟通三方面努力。

Tombkeeper:ROPs are for the 99%

来自腾讯玄武安全实验室的tombkeeper(TK教主)则发表了题为《ROPs are for the 99%》的演讲。

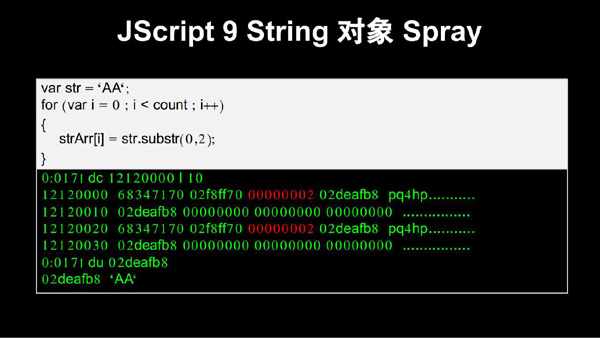

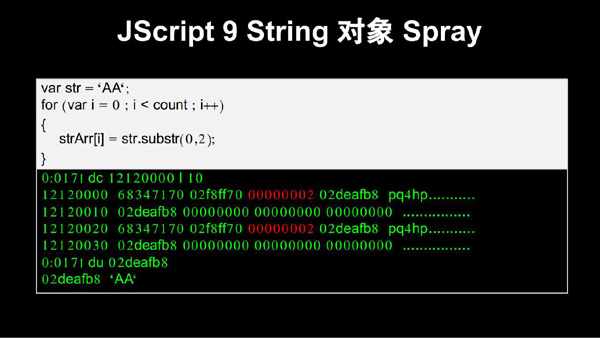

“任何一个系统在没有经过攻防检验之前,都是不安全的”tombkeeper用了这样一句话开场。微软在Windows XP之后加入了众多安全特性,这些安全特性在Windows Vista达到极致(如DEP、ASLR等)。然而攻防技术是在长期的博弈中获得提升的,DEP(Data Execution Prevention)出现之后,ROP的攻击方式被开发出来;微软增加了ASLR(Address space layout randomization)将可执行内存进行乱序,然而安全研究者在IE的JScript 5.8及之前的版本中发现其用BSTR来存储String对象数据,通过对喷射在内存中布满大量的Sting,找到并篡改BSTR长度域前缀的地址实现对任意内存数据的读取。在和谷歌V8的竞争中微软推出了JScript 9,为高性能而生的JScript 9与JScript 5.8在内部实现上有着巨大的差异。从IE9开始,微软用JScript 9取代了JScript 5.8,但JScript 5.8并没有从系统中移除,因此JScript 9并非无法利用,但由于JScript 9不再使用BSTR攻击者转而使用Flash Vector对象。

在案例分享中我们看到腾讯QQ、阿里旺旺、微信、新浪微博、Twitter等客户端均存在相关漏洞(已修复)。而相应的防御策略要从积极搭建完整的安全框架、优化多边界数据处理以及加强跨平台开发沟通三方面努力。

Tombkeeper:ROPs are for the 99%

来自腾讯玄武安全实验室的tombkeeper(TK教主)则发表了题为《ROPs are for the 99%》的演讲。

“任何一个系统在没有经过攻防检验之前,都是不安全的”tombkeeper用了这样一句话开场。微软在Windows XP之后加入了众多安全特性,这些安全特性在Windows Vista达到极致(如DEP、ASLR等)。然而攻防技术是在长期的博弈中获得提升的,DEP(Data Execution Prevention)出现之后,ROP的攻击方式被开发出来;微软增加了ASLR(Address space layout randomization)将可执行内存进行乱序,然而安全研究者在IE的JScript 5.8及之前的版本中发现其用BSTR来存储String对象数据,通过对喷射在内存中布满大量的Sting,找到并篡改BSTR长度域前缀的地址实现对任意内存数据的读取。在和谷歌V8的竞争中微软推出了JScript 9,为高性能而生的JScript 9与JScript 5.8在内部实现上有着巨大的差异。从IE9开始,微软用JScript 9取代了JScript 5.8,但JScript 5.8并没有从系统中移除,因此JScript 9并非无法利用,但由于JScript 9不再使用BSTR攻击者转而使用Flash Vector对象。

Jscript 9增加了一些新的对象以便于实现内存读写,其中“数组”设计成了JScript 9的“BSTR”——当数组名传递给一个函数时实际上传递的是该数组第一个元素的地址,在被调用函数中该参数是一个局部变量,因此数组名参数必须是一个指针,也就是一个存储地址值的变量。这样不但可以实现对JScript9 String对象的喷射,而且可以让Sting对象的长度值出现在预期的位置上(BSTR是计算或猜测对象的长度值及其在内存中的位置)。Jscript 9的“BSTR”仅仅修改数组数据头部长度域的值进行越界读取时会失败,但越界写入可以成功执行,并且写入的时候数组数据头部长度域和另外两处长度值也会被修改。从某种意义上说,JScript 9实际上更适于漏洞利用。

正是由于JScript 9的种种新特性,tombkeeper提出了“点穴攻击”的思路,即在 Windows 脚本宿主或HTA程序中, JScript可以调用很多种对象(比如WScript.Shell),利用这种特性通过LoadLibrary一个动态链接库,用WScript.Shell对象修改当前进程的SystemRoot环境变量,从而绕过JScript 9 的SafeMode保护机制而不会弹出任何警告窗口,实现浏览器对指定动态链接库的加载。相对于利用BSTR或数组造成内存信息泄露进而实现ROP攻击而言,“点穴攻击”可以实现对Windows全平台的ByPass。而通过“跨维交互执行”,攻击者可以像写C代码一样在JScript中调用GetModuleFromImport、GetProcAddress等函数。一些对象操作引发的数据调用甚至可以伪造ThreadContext结构,这样一来不但IE/Windows会被攻破,其他平台也会沦陷。基于这个发现,tombkeeper成为微软漏洞利用缓解绕过全球两个10万美元大奖获得者之一。

蓝色di雪球:利用OAuth劫持用户身份

来自新浪微博的蓝色di雪球带来了《利用OAuth劫持用户身份》的精彩分享。与OpenSSL一样OAuth(Open Authorization)作为应用广泛的开源第三方登录认证协议,今年也爆出了安全漏洞。由于没有对回调的URL进行校验,从而导致可以被赋值为非原定的回调URL,就可以跳转、XSS等问题,甚至在对回调URL进行了校验的情况可以被绕过。

蓝色di雪球表示新浪微博作为甲方早在今年3月就发现了这个漏洞。他首先介绍了OAuth的四种调用方式,并对比了其中的风险。由于信息泄漏和URL回调污染,攻击者通过CSRF(Cross-site request forgery)和权限认证(scope)的利用,不但可以劫持用户应用方的身份,还能劫持用户授权方的身份。

和安卓平台面临的安全问题类似,由于被第三方广泛应用和大量历史遗留问题OAuth漏洞的修复在短时间内难以完成,而授权滥用和验证token被拖库则进一步加大了漏洞修复的可操作性。

冷风:APT 攻击揭秘之特种木马技术实现

来自天融信阿尔法实验室的冷风在上午的沙龙环节现场演示了对智能手机的实时监控,下午的分享中他详细阐述了APT木马的技术实现。特种木马的攻击对象一般为内网目标,最典型的当属震网病毒。这种HID(Human Interface Device)攻击需要穿透内网层层限制,除了社工手段以外,还需要劫持漏洞利用等多种攻击方式相结合。

Jscript 9增加了一些新的对象以便于实现内存读写,其中“数组”设计成了JScript 9的“BSTR”——当数组名传递给一个函数时实际上传递的是该数组第一个元素的地址,在被调用函数中该参数是一个局部变量,因此数组名参数必须是一个指针,也就是一个存储地址值的变量。这样不但可以实现对JScript9 String对象的喷射,而且可以让Sting对象的长度值出现在预期的位置上(BSTR是计算或猜测对象的长度值及其在内存中的位置)。Jscript 9的“BSTR”仅仅修改数组数据头部长度域的值进行越界读取时会失败,但越界写入可以成功执行,并且写入的时候数组数据头部长度域和另外两处长度值也会被修改。从某种意义上说,JScript 9实际上更适于漏洞利用。

正是由于JScript 9的种种新特性,tombkeeper提出了“点穴攻击”的思路,即在 Windows 脚本宿主或HTA程序中, JScript可以调用很多种对象(比如WScript.Shell),利用这种特性通过LoadLibrary一个动态链接库,用WScript.Shell对象修改当前进程的SystemRoot环境变量,从而绕过JScript 9 的SafeMode保护机制而不会弹出任何警告窗口,实现浏览器对指定动态链接库的加载。相对于利用BSTR或数组造成内存信息泄露进而实现ROP攻击而言,“点穴攻击”可以实现对Windows全平台的ByPass。而通过“跨维交互执行”,攻击者可以像写C代码一样在JScript中调用GetModuleFromImport、GetProcAddress等函数。一些对象操作引发的数据调用甚至可以伪造ThreadContext结构,这样一来不但IE/Windows会被攻破,其他平台也会沦陷。基于这个发现,tombkeeper成为微软漏洞利用缓解绕过全球两个10万美元大奖获得者之一。

蓝色di雪球:利用OAuth劫持用户身份

来自新浪微博的蓝色di雪球带来了《利用OAuth劫持用户身份》的精彩分享。与OpenSSL一样OAuth(Open Authorization)作为应用广泛的开源第三方登录认证协议,今年也爆出了安全漏洞。由于没有对回调的URL进行校验,从而导致可以被赋值为非原定的回调URL,就可以跳转、XSS等问题,甚至在对回调URL进行了校验的情况可以被绕过。

蓝色di雪球表示新浪微博作为甲方早在今年3月就发现了这个漏洞。他首先介绍了OAuth的四种调用方式,并对比了其中的风险。由于信息泄漏和URL回调污染,攻击者通过CSRF(Cross-site request forgery)和权限认证(scope)的利用,不但可以劫持用户应用方的身份,还能劫持用户授权方的身份。

和安卓平台面临的安全问题类似,由于被第三方广泛应用和大量历史遗留问题OAuth漏洞的修复在短时间内难以完成,而授权滥用和验证token被拖库则进一步加大了漏洞修复的可操作性。

冷风:APT 攻击揭秘之特种木马技术实现

来自天融信阿尔法实验室的冷风在上午的沙龙环节现场演示了对智能手机的实时监控,下午的分享中他详细阐述了APT木马的技术实现。特种木马的攻击对象一般为内网目标,最典型的当属震网病毒。这种HID(Human Interface Device)攻击需要穿透内网层层限制,除了社工手段以外,还需要劫持漏洞利用等多种攻击方式相结合。

冷风重点讲解了基于Teensy开源项目的Arduino板设备的攻击实现, 其中PJRC是最优秀或者说商业化最好的生产商。Teensy配备了AVR处理器,兼容Mac OS X、Linux和Windows并且简单易上手,其开发工具Arduino IDE拥有类似Java、C语言的Processing/Wiring开发环境,BackTrack中提供了Teensy的完整攻击实例。除此之外,市面上还有搭载ATTiny、ARM Cortex、PIC等处理器的类Arduino板产品可供选择,例如Femtoduino、Digispark、MBED LPC11U24、Flora等等。

redrain:藏匿在黑暗世界的利益链条

来自奇虎360的redrain爆料了黑色产业链的详细流程和主流黑产的技术运用,并以博彩行业为例对黑产技术进行了剖析。

Redrain在爆料中透露,黑产大致分为五类,分别是流量类型、僵尸网络、私服外挂、数据买卖以及其他漏洞交易或商业破坏行为。从透露出来的数据看,黑产的收益之大远超常人的想象力,而这些收益正是建立在对亿万网民的攻击之上。

此外,随着RFID(Radio Frequency Identification)技术的应用越来越广泛,黑产从业者把开源GNU Radio项目改造成伪基站,进而发送垃圾短信、进行诈骗甚至针对智能设备进行病毒木马传播。

知道创宇发布新版ZoomEye

本次Kcon V3另外一个亮点是知道创宇发布了新版ZoomEye(钟馗之眼),新版产品不但开放了更多全球网络空间数据,还大大加强了可视化效果。此外,ZoomEye(钟馗之眼)正式商业化——知道创宇推出了硬件化的ZoomEye产品。

冷风重点讲解了基于Teensy开源项目的Arduino板设备的攻击实现, 其中PJRC是最优秀或者说商业化最好的生产商。Teensy配备了AVR处理器,兼容Mac OS X、Linux和Windows并且简单易上手,其开发工具Arduino IDE拥有类似Java、C语言的Processing/Wiring开发环境,BackTrack中提供了Teensy的完整攻击实例。除此之外,市面上还有搭载ATTiny、ARM Cortex、PIC等处理器的类Arduino板产品可供选择,例如Femtoduino、Digispark、MBED LPC11U24、Flora等等。

redrain:藏匿在黑暗世界的利益链条

来自奇虎360的redrain爆料了黑色产业链的详细流程和主流黑产的技术运用,并以博彩行业为例对黑产技术进行了剖析。

Redrain在爆料中透露,黑产大致分为五类,分别是流量类型、僵尸网络、私服外挂、数据买卖以及其他漏洞交易或商业破坏行为。从透露出来的数据看,黑产的收益之大远超常人的想象力,而这些收益正是建立在对亿万网民的攻击之上。

此外,随着RFID(Radio Frequency Identification)技术的应用越来越广泛,黑产从业者把开源GNU Radio项目改造成伪基站,进而发送垃圾短信、进行诈骗甚至针对智能设备进行病毒木马传播。

知道创宇发布新版ZoomEye

本次Kcon V3另外一个亮点是知道创宇发布了新版ZoomEye(钟馗之眼),新版产品不但开放了更多全球网络空间数据,还大大加强了可视化效果。此外,ZoomEye(钟馗之眼)正式商业化——知道创宇推出了硬件化的ZoomEye产品。

在发布现场,知道创宇副总裁余弦信心满满地展示了ZoomEye的核心竞争力:拥有强大的组件指纹识别引擎(Wmap/Xmap)和系统调度框架Lucifer,领先的高性能存储ES和经验丰富的数据深度挖掘能力,再加上优美的可视化组件使得ZoomEye大幅超越Shodan(撒旦)。“然而,ZoomEye最核心的竞争力就是一支强干的团队”,余弦骄傲地说道。

在发布现场,知道创宇副总裁余弦信心满满地展示了ZoomEye的核心竞争力:拥有强大的组件指纹识别引擎(Wmap/Xmap)和系统调度框架Lucifer,领先的高性能存储ES和经验丰富的数据深度挖掘能力,再加上优美的可视化组件使得ZoomEye大幅超越Shodan(撒旦)。“然而,ZoomEye最核心的竞争力就是一支强干的团队”,余弦骄傲地说道。

在案例分享中我们看到腾讯QQ、阿里旺旺、微信、新浪微博、Twitter等客户端均存在相关漏洞(已修复)。而相应的防御策略要从积极搭建完整的安全框架、优化多边界数据处理以及加强跨平台开发沟通三方面努力。

Tombkeeper:ROPs are for the 99%

来自腾讯玄武安全实验室的tombkeeper(TK教主)则发表了题为《ROPs are for the 99%》的演讲。

“任何一个系统在没有经过攻防检验之前,都是不安全的”tombkeeper用了这样一句话开场。微软在Windows XP之后加入了众多安全特性,这些安全特性在Windows Vista达到极致(如DEP、ASLR等)。然而攻防技术是在长期的博弈中获得提升的,DEP(Data Execution Prevention)出现之后,ROP的攻击方式被开发出来;微软增加了ASLR(Address space layout randomization)将可执行内存进行乱序,然而安全研究者在IE的JScript 5.8及之前的版本中发现其用BSTR来存储String对象数据,通过对喷射在内存中布满大量的Sting,找到并篡改BSTR长度域前缀的地址实现对任意内存数据的读取。在和谷歌V8的竞争中微软推出了JScript 9,为高性能而生的JScript 9与JScript 5.8在内部实现上有着巨大的差异。从IE9开始,微软用JScript 9取代了JScript 5.8,但JScript 5.8并没有从系统中移除,因此JScript 9并非无法利用,但由于JScript 9不再使用BSTR攻击者转而使用Flash Vector对象。

在案例分享中我们看到腾讯QQ、阿里旺旺、微信、新浪微博、Twitter等客户端均存在相关漏洞(已修复)。而相应的防御策略要从积极搭建完整的安全框架、优化多边界数据处理以及加强跨平台开发沟通三方面努力。

Tombkeeper:ROPs are for the 99%

来自腾讯玄武安全实验室的tombkeeper(TK教主)则发表了题为《ROPs are for the 99%》的演讲。

“任何一个系统在没有经过攻防检验之前,都是不安全的”tombkeeper用了这样一句话开场。微软在Windows XP之后加入了众多安全特性,这些安全特性在Windows Vista达到极致(如DEP、ASLR等)。然而攻防技术是在长期的博弈中获得提升的,DEP(Data Execution Prevention)出现之后,ROP的攻击方式被开发出来;微软增加了ASLR(Address space layout randomization)将可执行内存进行乱序,然而安全研究者在IE的JScript 5.8及之前的版本中发现其用BSTR来存储String对象数据,通过对喷射在内存中布满大量的Sting,找到并篡改BSTR长度域前缀的地址实现对任意内存数据的读取。在和谷歌V8的竞争中微软推出了JScript 9,为高性能而生的JScript 9与JScript 5.8在内部实现上有着巨大的差异。从IE9开始,微软用JScript 9取代了JScript 5.8,但JScript 5.8并没有从系统中移除,因此JScript 9并非无法利用,但由于JScript 9不再使用BSTR攻击者转而使用Flash Vector对象。

Jscript 9增加了一些新的对象以便于实现内存读写,其中“数组”设计成了JScript 9的“BSTR”——当数组名传递给一个函数时实际上传递的是该数组第一个元素的地址,在被调用函数中该参数是一个局部变量,因此数组名参数必须是一个指针,也就是一个存储地址值的变量。这样不但可以实现对JScript9 String对象的喷射,而且可以让Sting对象的长度值出现在预期的位置上(BSTR是计算或猜测对象的长度值及其在内存中的位置)。Jscript 9的“BSTR”仅仅修改数组数据头部长度域的值进行越界读取时会失败,但越界写入可以成功执行,并且写入的时候数组数据头部长度域和另外两处长度值也会被修改。从某种意义上说,JScript 9实际上更适于漏洞利用。

正是由于JScript 9的种种新特性,tombkeeper提出了“点穴攻击”的思路,即在 Windows 脚本宿主或HTA程序中, JScript可以调用很多种对象(比如WScript.Shell),利用这种特性通过LoadLibrary一个动态链接库,用WScript.Shell对象修改当前进程的SystemRoot环境变量,从而绕过JScript 9 的SafeMode保护机制而不会弹出任何警告窗口,实现浏览器对指定动态链接库的加载。相对于利用BSTR或数组造成内存信息泄露进而实现ROP攻击而言,“点穴攻击”可以实现对Windows全平台的ByPass。而通过“跨维交互执行”,攻击者可以像写C代码一样在JScript中调用GetModuleFromImport、GetProcAddress等函数。一些对象操作引发的数据调用甚至可以伪造ThreadContext结构,这样一来不但IE/Windows会被攻破,其他平台也会沦陷。基于这个发现,tombkeeper成为微软漏洞利用缓解绕过全球两个10万美元大奖获得者之一。

蓝色di雪球:利用OAuth劫持用户身份

来自新浪微博的蓝色di雪球带来了《利用OAuth劫持用户身份》的精彩分享。与OpenSSL一样OAuth(Open Authorization)作为应用广泛的开源第三方登录认证协议,今年也爆出了安全漏洞。由于没有对回调的URL进行校验,从而导致可以被赋值为非原定的回调URL,就可以跳转、XSS等问题,甚至在对回调URL进行了校验的情况可以被绕过。

蓝色di雪球表示新浪微博作为甲方早在今年3月就发现了这个漏洞。他首先介绍了OAuth的四种调用方式,并对比了其中的风险。由于信息泄漏和URL回调污染,攻击者通过CSRF(Cross-site request forgery)和权限认证(scope)的利用,不但可以劫持用户应用方的身份,还能劫持用户授权方的身份。

和安卓平台面临的安全问题类似,由于被第三方广泛应用和大量历史遗留问题OAuth漏洞的修复在短时间内难以完成,而授权滥用和验证token被拖库则进一步加大了漏洞修复的可操作性。

冷风:APT 攻击揭秘之特种木马技术实现

来自天融信阿尔法实验室的冷风在上午的沙龙环节现场演示了对智能手机的实时监控,下午的分享中他详细阐述了APT木马的技术实现。特种木马的攻击对象一般为内网目标,最典型的当属震网病毒。这种HID(Human Interface Device)攻击需要穿透内网层层限制,除了社工手段以外,还需要劫持漏洞利用等多种攻击方式相结合。

Jscript 9增加了一些新的对象以便于实现内存读写,其中“数组”设计成了JScript 9的“BSTR”——当数组名传递给一个函数时实际上传递的是该数组第一个元素的地址,在被调用函数中该参数是一个局部变量,因此数组名参数必须是一个指针,也就是一个存储地址值的变量。这样不但可以实现对JScript9 String对象的喷射,而且可以让Sting对象的长度值出现在预期的位置上(BSTR是计算或猜测对象的长度值及其在内存中的位置)。Jscript 9的“BSTR”仅仅修改数组数据头部长度域的值进行越界读取时会失败,但越界写入可以成功执行,并且写入的时候数组数据头部长度域和另外两处长度值也会被修改。从某种意义上说,JScript 9实际上更适于漏洞利用。

正是由于JScript 9的种种新特性,tombkeeper提出了“点穴攻击”的思路,即在 Windows 脚本宿主或HTA程序中, JScript可以调用很多种对象(比如WScript.Shell),利用这种特性通过LoadLibrary一个动态链接库,用WScript.Shell对象修改当前进程的SystemRoot环境变量,从而绕过JScript 9 的SafeMode保护机制而不会弹出任何警告窗口,实现浏览器对指定动态链接库的加载。相对于利用BSTR或数组造成内存信息泄露进而实现ROP攻击而言,“点穴攻击”可以实现对Windows全平台的ByPass。而通过“跨维交互执行”,攻击者可以像写C代码一样在JScript中调用GetModuleFromImport、GetProcAddress等函数。一些对象操作引发的数据调用甚至可以伪造ThreadContext结构,这样一来不但IE/Windows会被攻破,其他平台也会沦陷。基于这个发现,tombkeeper成为微软漏洞利用缓解绕过全球两个10万美元大奖获得者之一。

蓝色di雪球:利用OAuth劫持用户身份

来自新浪微博的蓝色di雪球带来了《利用OAuth劫持用户身份》的精彩分享。与OpenSSL一样OAuth(Open Authorization)作为应用广泛的开源第三方登录认证协议,今年也爆出了安全漏洞。由于没有对回调的URL进行校验,从而导致可以被赋值为非原定的回调URL,就可以跳转、XSS等问题,甚至在对回调URL进行了校验的情况可以被绕过。

蓝色di雪球表示新浪微博作为甲方早在今年3月就发现了这个漏洞。他首先介绍了OAuth的四种调用方式,并对比了其中的风险。由于信息泄漏和URL回调污染,攻击者通过CSRF(Cross-site request forgery)和权限认证(scope)的利用,不但可以劫持用户应用方的身份,还能劫持用户授权方的身份。

和安卓平台面临的安全问题类似,由于被第三方广泛应用和大量历史遗留问题OAuth漏洞的修复在短时间内难以完成,而授权滥用和验证token被拖库则进一步加大了漏洞修复的可操作性。

冷风:APT 攻击揭秘之特种木马技术实现

来自天融信阿尔法实验室的冷风在上午的沙龙环节现场演示了对智能手机的实时监控,下午的分享中他详细阐述了APT木马的技术实现。特种木马的攻击对象一般为内网目标,最典型的当属震网病毒。这种HID(Human Interface Device)攻击需要穿透内网层层限制,除了社工手段以外,还需要劫持漏洞利用等多种攻击方式相结合。

冷风重点讲解了基于Teensy开源项目的Arduino板设备的攻击实现, 其中PJRC是最优秀或者说商业化最好的生产商。Teensy配备了AVR处理器,兼容Mac OS X、Linux和Windows并且简单易上手,其开发工具Arduino IDE拥有类似Java、C语言的Processing/Wiring开发环境,BackTrack中提供了Teensy的完整攻击实例。除此之外,市面上还有搭载ATTiny、ARM Cortex、PIC等处理器的类Arduino板产品可供选择,例如Femtoduino、Digispark、MBED LPC11U24、Flora等等。

redrain:藏匿在黑暗世界的利益链条

来自奇虎360的redrain爆料了黑色产业链的详细流程和主流黑产的技术运用,并以博彩行业为例对黑产技术进行了剖析。

Redrain在爆料中透露,黑产大致分为五类,分别是流量类型、僵尸网络、私服外挂、数据买卖以及其他漏洞交易或商业破坏行为。从透露出来的数据看,黑产的收益之大远超常人的想象力,而这些收益正是建立在对亿万网民的攻击之上。

此外,随着RFID(Radio Frequency Identification)技术的应用越来越广泛,黑产从业者把开源GNU Radio项目改造成伪基站,进而发送垃圾短信、进行诈骗甚至针对智能设备进行病毒木马传播。

知道创宇发布新版ZoomEye

本次Kcon V3另外一个亮点是知道创宇发布了新版ZoomEye(钟馗之眼),新版产品不但开放了更多全球网络空间数据,还大大加强了可视化效果。此外,ZoomEye(钟馗之眼)正式商业化——知道创宇推出了硬件化的ZoomEye产品。

冷风重点讲解了基于Teensy开源项目的Arduino板设备的攻击实现, 其中PJRC是最优秀或者说商业化最好的生产商。Teensy配备了AVR处理器,兼容Mac OS X、Linux和Windows并且简单易上手,其开发工具Arduino IDE拥有类似Java、C语言的Processing/Wiring开发环境,BackTrack中提供了Teensy的完整攻击实例。除此之外,市面上还有搭载ATTiny、ARM Cortex、PIC等处理器的类Arduino板产品可供选择,例如Femtoduino、Digispark、MBED LPC11U24、Flora等等。

redrain:藏匿在黑暗世界的利益链条

来自奇虎360的redrain爆料了黑色产业链的详细流程和主流黑产的技术运用,并以博彩行业为例对黑产技术进行了剖析。

Redrain在爆料中透露,黑产大致分为五类,分别是流量类型、僵尸网络、私服外挂、数据买卖以及其他漏洞交易或商业破坏行为。从透露出来的数据看,黑产的收益之大远超常人的想象力,而这些收益正是建立在对亿万网民的攻击之上。

此外,随着RFID(Radio Frequency Identification)技术的应用越来越广泛,黑产从业者把开源GNU Radio项目改造成伪基站,进而发送垃圾短信、进行诈骗甚至针对智能设备进行病毒木马传播。

知道创宇发布新版ZoomEye

本次Kcon V3另外一个亮点是知道创宇发布了新版ZoomEye(钟馗之眼),新版产品不但开放了更多全球网络空间数据,还大大加强了可视化效果。此外,ZoomEye(钟馗之眼)正式商业化——知道创宇推出了硬件化的ZoomEye产品。

在发布现场,知道创宇副总裁余弦信心满满地展示了ZoomEye的核心竞争力:拥有强大的组件指纹识别引擎(Wmap/Xmap)和系统调度框架Lucifer,领先的高性能存储ES和经验丰富的数据深度挖掘能力,再加上优美的可视化组件使得ZoomEye大幅超越Shodan(撒旦)。“然而,ZoomEye最核心的竞争力就是一支强干的团队”,余弦骄傲地说道。

在发布现场,知道创宇副总裁余弦信心满满地展示了ZoomEye的核心竞争力:拥有强大的组件指纹识别引擎(Wmap/Xmap)和系统调度框架Lucifer,领先的高性能存储ES和经验丰富的数据深度挖掘能力,再加上优美的可视化组件使得ZoomEye大幅超越Shodan(撒旦)。“然而,ZoomEye最核心的竞争力就是一支强干的团队”,余弦骄傲地说道。关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

![小Gina哇:有情人没情人的都520快乐[鼓掌] ](https://imgs.knowsafe.com:8087/img/aideep/2021/5/21/b04d4c203e56158119819827c82c2bac.jpg?w=250)

邮箱投递

邮箱投递

关注网络尖刀微信公众号

关注网络尖刀微信公众号