知道创宇云监测—ScanV MAX更新:Apache Log4j2 远程代码执行漏洞、Grafana 未授权任意文件读取漏洞监测

本次更新ScanV MAX漏洞检测插件特征库至版本:20211209

新增漏洞检测插件2个,优化历史插件5个。

一、新增漏洞检测插件

1.Apache Log4j2 远程代码执行漏洞,插件更新时间:2021年12月09日

2.Grafana 未授权任意文件读取漏洞,插件更新时间:2021年12月07日

漏洞相关信息:

1.Apache Log4j2 远程代码执行漏洞

漏洞插件更新时间:

2021年12月09日

漏洞等级:

高危

漏洞影响:

未经授权的攻击者可以利用漏洞远程执行任意代码,获取系统权限。

影响范围:

Apache Log4j2是Java程序中最常使用的开源日志记录组件,市面上绝大多数Java应用都使用了该组件,组件使用非常广泛且利用门槛低,危害极大!

可能受影响的应用:

Apache Spark、Apache Struts2、ElasticSearch、Apache Solr、Apache Kafka、Apache Druid、Apache Flink、Logstash、flume、dubbo、Redis、kafka等。

建议解决方案:

官方已发布补丁,请及时升级到2.15.0-rc2等最新版本,下载链接:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2;或使用第三方防火墙(如创宇盾)进行防御。

参考链接:

https://logging.apache.org/log4j/2.x/index.html

2.Grafana 未授权任意文件读取漏洞

漏洞插件更新时间:

2021年12月07日

漏洞等级:

高危

漏洞影响:

未经授权的攻击者可以通过目录遍历字符构造特制的HTTP请求在目标设备文件系统上查看任意文件。

影响范围:

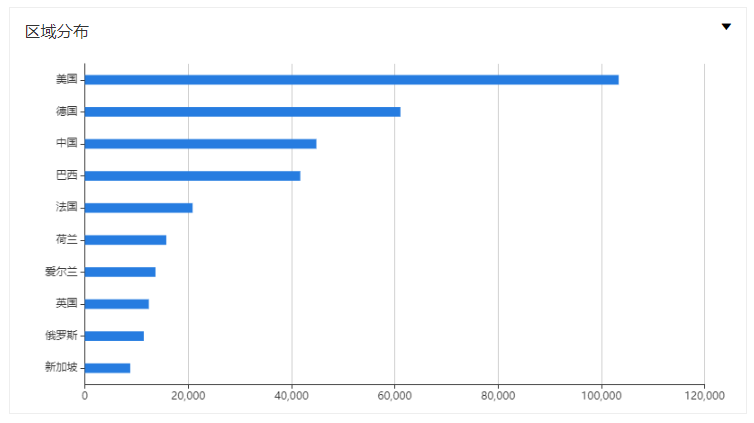

根据ZoomEye网络空间搜索引擎关键字app:"Grafana"对潜在可能目标进行搜索,共得到 435,282条IP历史记录。主要分布在美国、德国等国家。

(ZoomEye搜索链接:https://www.zoomeye.org/searchResult?q=app%3A%22Grafana%22)

全球分布:

建议解决方案:

目前暂未有官方修复方案,临时建议:将漏洞URL加入访问控制,设置白名单访问;或使用第三方防火墙(如创宇盾)进行防御。

二、插件优化5个

1、优化了“MallBuilder district.php SQL注入漏洞”插件的检测方式

2、优化了“WordPress DZS Zoomsounds任意文件下载漏洞”插件的检测方式

3、优化了“Airflow 未授权访问漏洞”插件的检测方式

4、优化了“Tecnick.com TCExam 信息泄露漏洞”插件的检测方式

5、优化了“风险链接"插件,提高了对风险站点的检测速度

以上插件更新、优化来源于创宇安全智脑大数据分析平台,对近期漏洞利用情况及利用方式分析后做出的优化更新,同时支持WebSOC系列。

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 中共中央召开党外人士座谈会 7904900

- 2 高铁商务座一擦全是黑印 12306回应 7809587

- 3 课本上明太祖画像换了 7711997

- 4 全国首艘氢电拖轮作业亮点多 7616790

- 5 最高13万元一只!实验猴价格暴涨 7523733

- 6 男子开保时捷跑顺风车 偷190块电瓶 7425007

- 7 净网:网民造谣汽车造成8杀被查处 7328399

- 8 苟仲文受贿2.36亿余元一审被判死缓 7239035

- 9 1岁多女童吊环上“开挂” 7141007

- 10 “人造太阳”何以照进现实 7042221

![兔总裁:好久没打开相机了[猪头]已经忘了自己长啥样子了 ](https://imgs.knowsafe.com:8087/img/aideep/2021/7/11/d9f1f34e97b597467a33ca9c0f98776b.jpg?w=250)

知道创宇

知道创宇