GDCB勒索病毒在感恩节向你say hi了么?

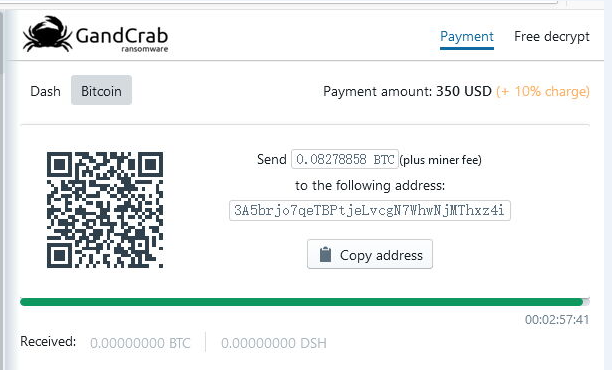

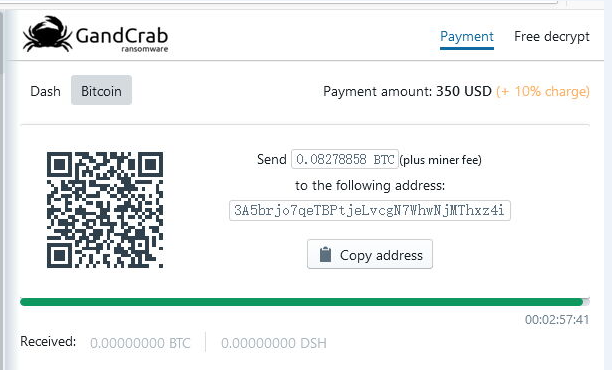

其实,各种勒索软件家族的变种病毒从来没有停止进击的脚步,在农历小雪的天气里,老外们忙着往感恩节火鸡肚子里填塞各种食材,这个时候如果你打算去国外的论坛上找个小插件,下个小程序,那么恭喜你,GandCrab家族的勒索病很可能要陪你一起渡过这个感恩节了,因为你电脑里的重要文件都被加了密,什么事也干不了,想要把文件解密?那对不起,拿350美刀赎金来让黑客过感恩节吧。

我们提醒广大用户:360不会随意查杀无恶意行为的程序和软件,下载安全软件时,切勿退出杀毒软件。通过正规渠道下载安装软件,如软件厂商官网,360软件管家等平台。

我们提醒广大用户:360不会随意查杀无恶意行为的程序和软件,下载安全软件时,切勿退出杀毒软件。通过正规渠道下载安装软件,如软件厂商官网,360软件管家等平台。

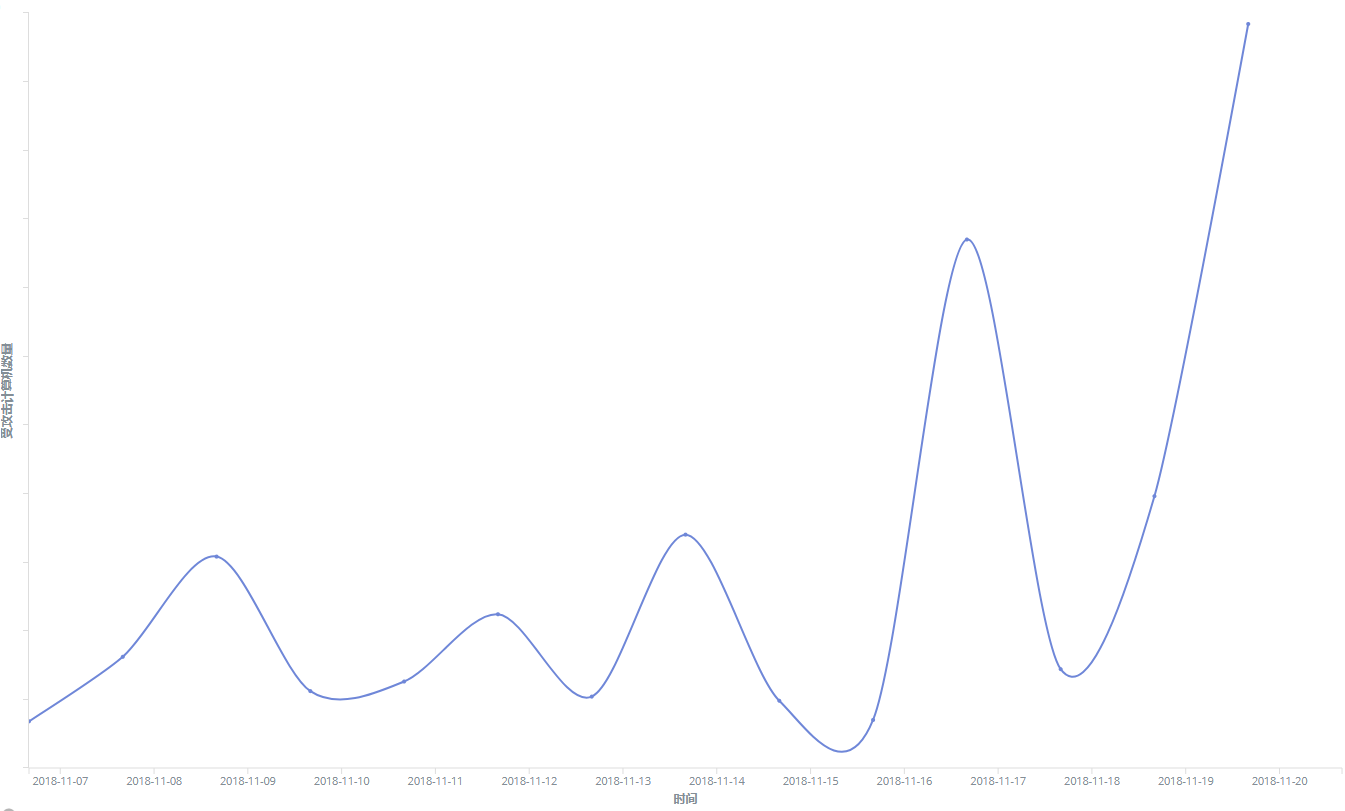

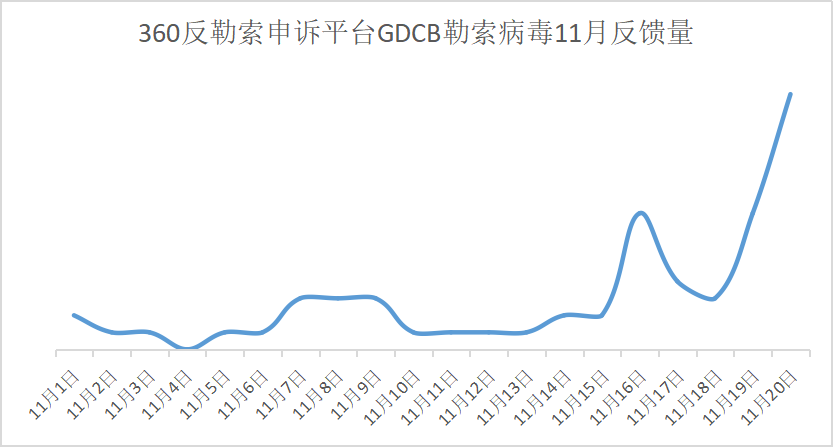

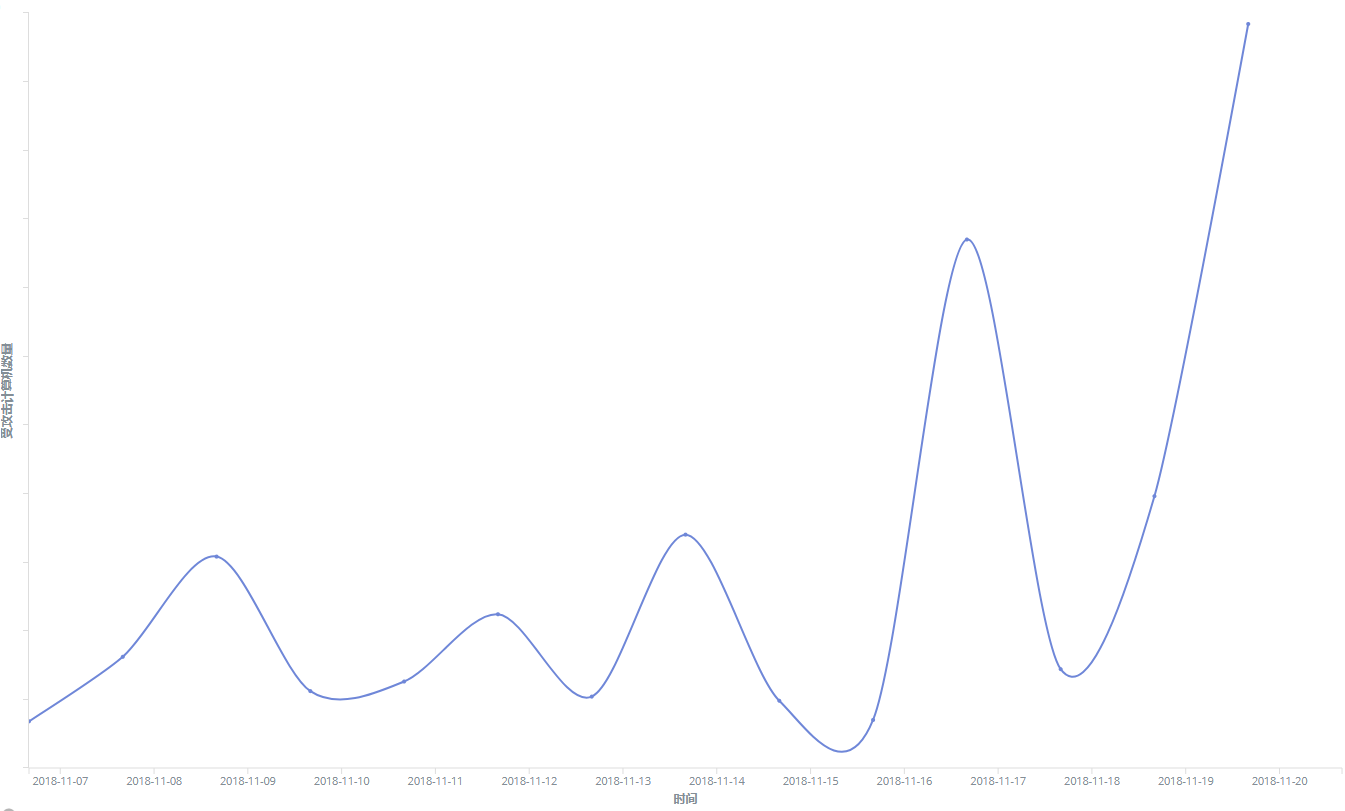

此外,虽然GDCB这次攻击受影响的个人电脑比较多,但并不意味着该勒索病毒家族对于服务器的攻击就有所减弱。相反,根据360互联网安全中心监控到的数据,GDCB家族在服务器端的攻击也在同步上升,而入侵途径则仍以弱口令攻击和WebLogic、JBoss、Tomcat、Struts2漏洞入侵为主。下图为最近半个月该家族勒索病毒在服务器系统中传播量的趋势图:

此外,虽然GDCB这次攻击受影响的个人电脑比较多,但并不意味着该勒索病毒家族对于服务器的攻击就有所减弱。相反,根据360互联网安全中心监控到的数据,GDCB家族在服务器端的攻击也在同步上升,而入侵途径则仍以弱口令攻击和WebLogic、JBoss、Tomcat、Struts2漏洞入侵为主。下图为最近半个月该家族勒索病毒在服务器系统中传播量的趋势图:

此前,BitDefender提供了该勒索病毒V5.0.3(含)之前版本的解密工具,360也及时跟进,通过“360解密大师”向国内用户提供了该病毒的解密功能。但即便是在旧版本已被破解的情况下,GDCB依然在10月~11月期间仍通过勒索疯狂敛财超过12万美元(数据源自GrabGand作者在论坛中公布数据)。

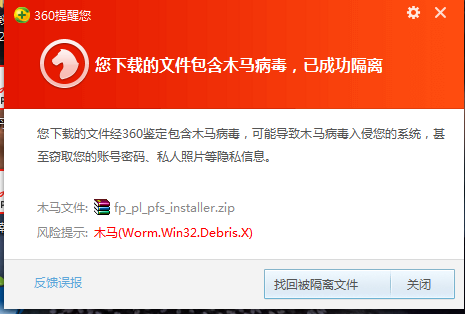

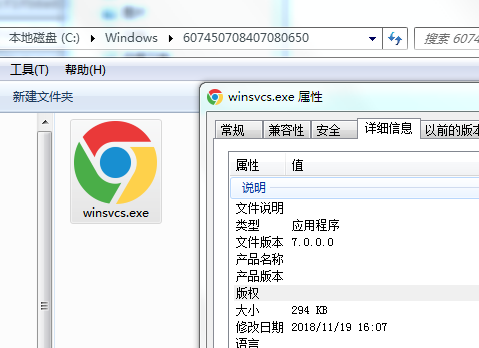

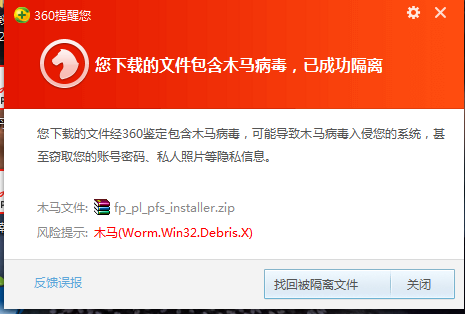

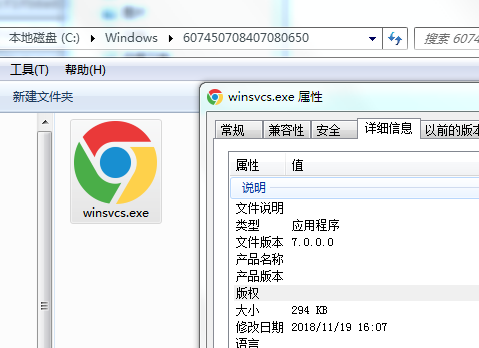

根据360互联网安全中心的监测数据显示,此次GDCB的传播方式,主要是通过国外的一些山寨下载站和盗版、破解软件下载站传播,诱骗用户下载安装木马下载器。之后通过木马下载器再进一步安装勒索病毒。

一旦用户下载并执行,木马下载器会注入系统进程,并注册为开机自启动程序,开始源源不断的下载病毒木马到用户计算机中,这里面就包括GDCB的勒索病毒。因此,有大量的个人用户受到攻击。

此前,BitDefender提供了该勒索病毒V5.0.3(含)之前版本的解密工具,360也及时跟进,通过“360解密大师”向国内用户提供了该病毒的解密功能。但即便是在旧版本已被破解的情况下,GDCB依然在10月~11月期间仍通过勒索疯狂敛财超过12万美元(数据源自GrabGand作者在论坛中公布数据)。

根据360互联网安全中心的监测数据显示,此次GDCB的传播方式,主要是通过国外的一些山寨下载站和盗版、破解软件下载站传播,诱骗用户下载安装木马下载器。之后通过木马下载器再进一步安装勒索病毒。

一旦用户下载并执行,木马下载器会注入系统进程,并注册为开机自启动程序,开始源源不断的下载病毒木马到用户计算机中,这里面就包括GDCB的勒索病毒。因此,有大量的个人用户受到攻击。

严肃脸提示

所以,就现在,当您看见这篇文章的时候,放下准备夹饺子的筷子或者吃火鸡的刀叉,无论您是个人电脑用户还是服务器管理员,都不要轻视勒索病毒带来的威胁,及时更新软件和系统补丁,做好安全防护工作,以免宝贵的数据资料被勒索病毒加密。 说三遍:下载软件时,不要退出您的安全防护软件。 对于个人用户而言,最好的防御是安装可靠的安全软件。目前360安全卫士,可对传播源(木马下载器)及后续释放的各类病毒(包括勒索病毒)查杀和拦截。但在我们收到的反馈中,有多位用户抱有一种“安全软件会误报破解软件”的理解,从而选择了将病毒加入信任区甚至是退出了360安全卫士,最终导致中毒。 我们提醒广大用户:360不会随意查杀无恶意行为的程序和软件,下载安全软件时,切勿退出杀毒软件。通过正规渠道下载安装软件,如软件厂商官网,360软件管家等平台。

我们提醒广大用户:360不会随意查杀无恶意行为的程序和软件,下载安全软件时,切勿退出杀毒软件。通过正规渠道下载安装软件,如软件厂商官网,360软件管家等平台。

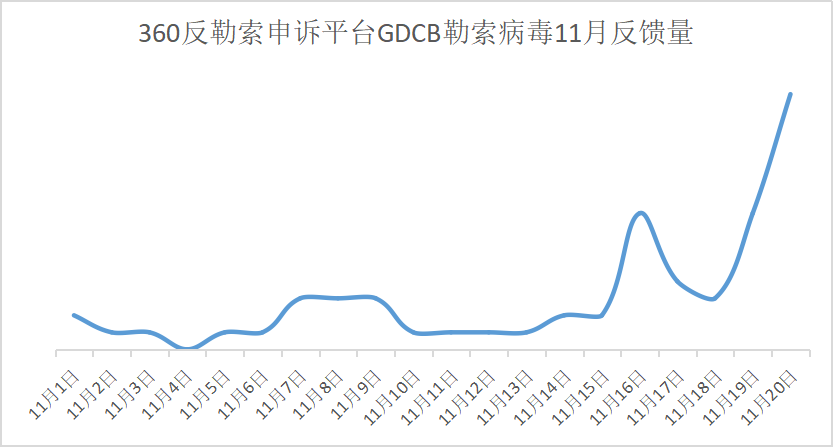

扑克脸分析

根据360互联网安全中心对此类攻击的拦截量来看,GDCB攻击量上涨趋势自10月底就已经开始,从11月15日开始上涨,目前的传播量仍有持续升高的趋势。此次爆发的GDCB勒索病毒为该病毒的V5.0.4版,该版本主要针对旧版已成功破解的问题更新了加密密钥。 此外,虽然GDCB这次攻击受影响的个人电脑比较多,但并不意味着该勒索病毒家族对于服务器的攻击就有所减弱。相反,根据360互联网安全中心监控到的数据,GDCB家族在服务器端的攻击也在同步上升,而入侵途径则仍以弱口令攻击和WebLogic、JBoss、Tomcat、Struts2漏洞入侵为主。下图为最近半个月该家族勒索病毒在服务器系统中传播量的趋势图:

此外,虽然GDCB这次攻击受影响的个人电脑比较多,但并不意味着该勒索病毒家族对于服务器的攻击就有所减弱。相反,根据360互联网安全中心监控到的数据,GDCB家族在服务器端的攻击也在同步上升,而入侵途径则仍以弱口令攻击和WebLogic、JBoss、Tomcat、Struts2漏洞入侵为主。下图为最近半个月该家族勒索病毒在服务器系统中传播量的趋势图:

此前,BitDefender提供了该勒索病毒V5.0.3(含)之前版本的解密工具,360也及时跟进,通过“360解密大师”向国内用户提供了该病毒的解密功能。但即便是在旧版本已被破解的情况下,GDCB依然在10月~11月期间仍通过勒索疯狂敛财超过12万美元(数据源自GrabGand作者在论坛中公布数据)。

根据360互联网安全中心的监测数据显示,此次GDCB的传播方式,主要是通过国外的一些山寨下载站和盗版、破解软件下载站传播,诱骗用户下载安装木马下载器。之后通过木马下载器再进一步安装勒索病毒。

一旦用户下载并执行,木马下载器会注入系统进程,并注册为开机自启动程序,开始源源不断的下载病毒木马到用户计算机中,这里面就包括GDCB的勒索病毒。因此,有大量的个人用户受到攻击。

此前,BitDefender提供了该勒索病毒V5.0.3(含)之前版本的解密工具,360也及时跟进,通过“360解密大师”向国内用户提供了该病毒的解密功能。但即便是在旧版本已被破解的情况下,GDCB依然在10月~11月期间仍通过勒索疯狂敛财超过12万美元(数据源自GrabGand作者在论坛中公布数据)。

根据360互联网安全中心的监测数据显示,此次GDCB的传播方式,主要是通过国外的一些山寨下载站和盗版、破解软件下载站传播,诱骗用户下载安装木马下载器。之后通过木马下载器再进一步安装勒索病毒。

一旦用户下载并执行,木马下载器会注入系统进程,并注册为开机自启动程序,开始源源不断的下载病毒木马到用户计算机中,这里面就包括GDCB的勒索病毒。因此,有大量的个人用户受到攻击。

木马下载器

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 习近平同马克龙交流互动的经典瞬间 7904190

- 2 解放军潜艇罕见集群机动 7807968

- 3 仅退款225个快递女子曾打造富婆人设 7714211

- 4 2025你的消费习惯“更新”了吗 7616842

- 5 荷兰大臣:没想到中方叫停芯片出口 7523812

- 6 日本在与那国岛挖一锹土我军都能发现 7427717

- 7 连霍高速发生交通事故 造成9死7伤 7333000

- 8 今日大雪 要做这些事 7236918

- 9 危险信号!俄数百辆保时捷突然被锁死 7135890

- 10 中疾控流感防治七问七答 7041485

360SRC

360SRC