出门刷卡要小心!一种可以从POS机终端收集信用卡信息的恶意软件出现了

Neutrino与其他恶意软件研发者一样,都希望他们所研发的恶意软件能够长期地被黑客利用并占据一定的市场份额,所以Neutrino不断出现新的变体就不足为奇了。其中比较知名的是Zeus,卡巴斯基实验室将其检测为Trojan-Spy.Win32.Zbot,每年都会产生新的变异。另外像Mirai,NJRat,Andromeda等恶意软件家族也都发展的比较迅猛。

在本文中,专家们会分析一种非常特殊的Neutrino变异体,一种可以从POS机终端收集信用卡信息的变体。

卡巴斯基实验室其检测为Trojan-Banker.Win32.NeutrinoPOS

描述文件的MD5:0CF70BCCFFD1D2B2C9D000DE496D34A1

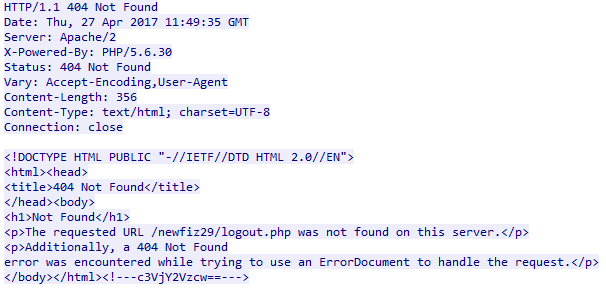

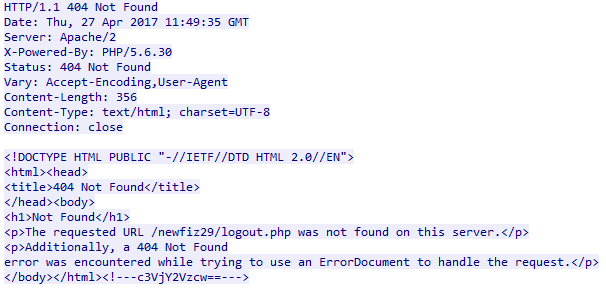

2.工作服务器响应404页面,其中包含最后编码字符串c3VjY2Vzcw ==(success)。在“成功”的情况下,rTojan会将已使用的服务器的地址标记为正常工作状态。

2.工作服务器响应404页面,其中包含最后编码字符串c3VjY2Vzcw ==(success)。在“成功”的情况下,rTojan会将已使用的服务器的地址标记为正常工作状态。

你还应该注意到,在每个POST请求的标题中都有“auth”字段,对于NeutrinoPOS的每个样本,它们保持不变。

你还应该注意到,在每个POST请求的标题中都有“auth”字段,对于NeutrinoPOS的每个样本,它们保持不变。

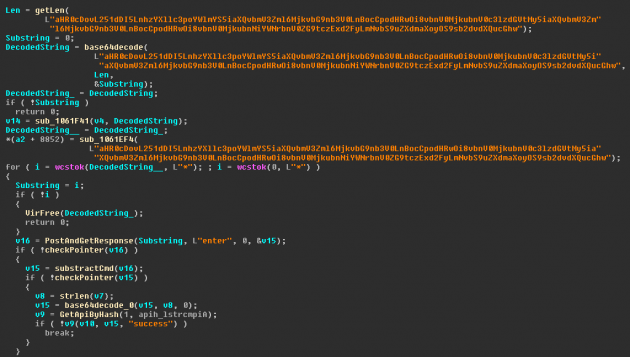

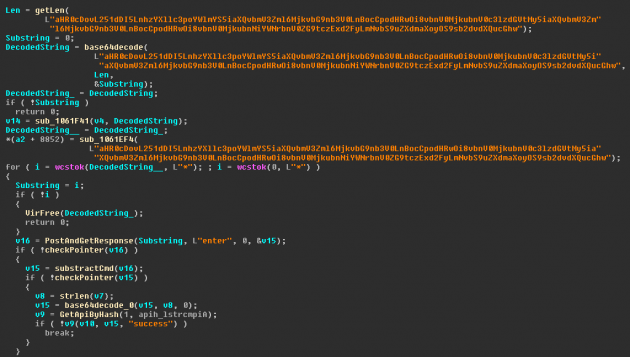

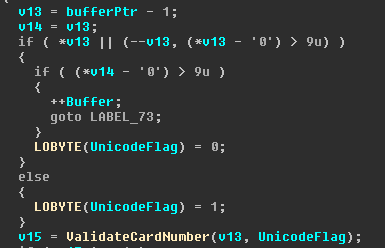

恢复C&C服务器检查的代码

存储在注册表处的C&C地址HKCR Sofrware alFSVWJB与NeutrinoPOS样本使用的其他变量和数据相同。变体名称与这里描述的不同,但是在两个样本完全比较之后,专家可以判定两个样品都是对Neutrino的修改。

恢复C&C服务器检查的代码

存储在注册表处的C&C地址HKCR Sofrware alFSVWJB与NeutrinoPOS样本使用的其他变量和数据相同。变体名称与这里描述的不同,但是在两个样本完全比较之后,专家可以判定两个样品都是对Neutrino的修改。

命令控制和计算的补充

几个命令的例子(在上面的截图上用红色标记):

命令控制和计算的补充

几个命令的例子(在上面的截图上用红色标记):

3.木马扫描内存页面的字符串“Track1”,它标记磁卡的第一个磁道的字段。所有描述的领域一个接一个:

3.1 “0”到“9”范围内的符号序列,长度等于15,16或19.使用Luhn算法进行序列检查。

3.木马扫描内存页面的字符串“Track1”,它标记磁卡的第一个磁道的字段。所有描述的领域一个接一个:

3.1 “0”到“9”范围内的符号序列,长度等于15,16或19.使用Luhn算法进行序列检查。

3.2 在下一个和前一个字段中检查分离符号'^'的存在。

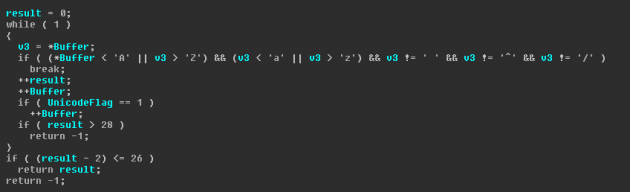

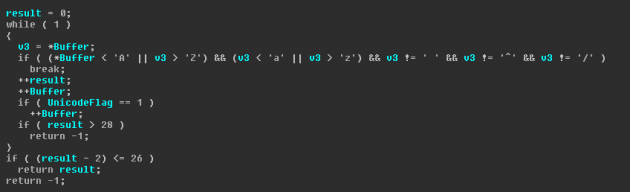

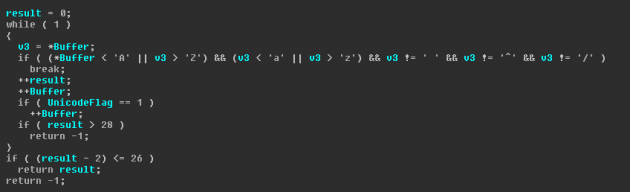

3.3 提取持卡人名称,最大长度,基于ISO / IEC 7813,等于26符号:

3.2 在下一个和前一个字段中检查分离符号'^'的存在。

3.3 提取持卡人名称,最大长度,基于ISO / IEC 7813,等于26符号:

3.3 休息数据(Rest data)(CVC32,有效期,CVV)作为整个代码块被提取,并检查长度和内容:

3.3 休息数据(Rest data)(CVC32,有效期,CVV)作为整个代码块被提取,并检查长度和内容:

4.收集的数据发送到具有标记“Track1”的服务器。

5.这时,木马就开始提取带有标记“Track2”的下一个字段:

5.1首先,它提取PAN与前一个阶段相同的检查。

4.收集的数据发送到具有标记“Track1”的服务器。

5.这时,木马就开始提取带有标记“Track2”的下一个字段:

5.1首先,它提取PAN与前一个阶段相同的检查。

5.2 作为使用“'”或“D”的分离符号

5.3 Track2不包含持卡人名称,因为休息数据作为整个代码块被提取

5.2 作为使用“'”或“D”的分离符号

5.3 Track2不包含持卡人名称,因为休息数据作为整个代码块被提取

6.收集的数据发送到服务器,标有“Track2”

6.收集的数据发送到服务器,标有“Track2”

攻击前的准备阶段

该变体在开始之前会经过一段长时间的“睡眠”隐蔽状态,因为这样能绕过许多安全产品的沙箱检测。为了确定延迟时间,该变体会使用伪随机数生成器(pseudorandom number generator)。C&C通信

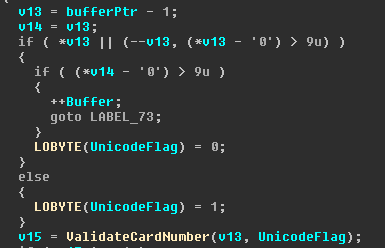

在这个阶段,该变体会从其后台中提取了C&C地址列表。该列表是Base64编码,解码后,该变体会尝试使用以下算法找到一个工作的C&C: 1.将POST请求发送到服务器,通过其base64字符串“enter”(ZW50ZXI =)中的自身编码。所有编码的字符串都包含前缀“_wv =” 2.工作服务器响应404页面,其中包含最后编码字符串c3VjY2Vzcw ==(success)。在“成功”的情况下,rTojan会将已使用的服务器的地址标记为正常工作状态。

2.工作服务器响应404页面,其中包含最后编码字符串c3VjY2Vzcw ==(success)。在“成功”的情况下,rTojan会将已使用的服务器的地址标记为正常工作状态。

你还应该注意到,在每个POST请求的标题中都有“auth”字段,对于NeutrinoPOS的每个样本,它们保持不变。

你还应该注意到,在每个POST请求的标题中都有“auth”字段,对于NeutrinoPOS的每个样本,它们保持不变。

恢复C&C服务器检查的代码

存储在注册表处的C&C地址HKCR Sofrware alFSVWJB与NeutrinoPOS样本使用的其他变量和数据相同。变体名称与这里描述的不同,但是在两个样本完全比较之后,专家可以判定两个样品都是对Neutrino的修改。

恢复C&C服务器检查的代码

存储在注册表处的C&C地址HKCR Sofrware alFSVWJB与NeutrinoPOS样本使用的其他变量和数据相同。变体名称与这里描述的不同,但是在两个样本完全比较之后,专家可以判定两个样品都是对Neutrino的修改。

C&C命令

以上描述的变体功能如下:1.下载并启动文件; 2. 屏幕截图; 3.按名称搜索运行过程; 4.变更寄存器下分支的指令; 5.在感染的主机上按名称搜索文件,并将其发送到C&C; 6.代理服务器以简单的方式发送命令,如“PROXY”,“screenshot”等,以base64编码。经过分析,在当前版本的Neutrino中,没有DDoS攻击的功能。

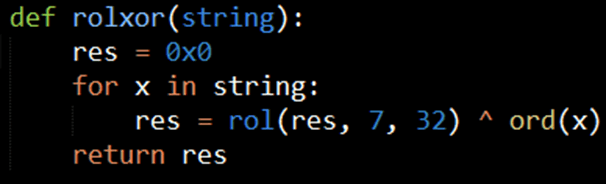

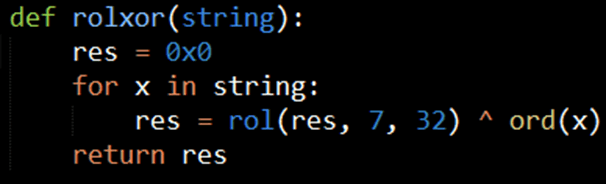

命令控制和计算的补充

几个命令的例子(在上面的截图上用红色标记):

命令控制和计算的补充

几个命令的例子(在上面的截图上用红色标记):

Rolxor(“PROXY”)= 0xA53EC5C Rolxor(“screenshot”)= 0xD9FA0E3

NeutrinoPOS命令处理程序

窃取信用卡

窃取信用卡信息的算法在木马中实现很简单,具体描述如下: 1.木马开始使用当前运行的进程,使用CreateToolhelp32Snapshot Process32FirstW Process32NextW。 2.使用OpenProcess VirtualQuery ReadProcessMemory,该木马获取有关进程的内存页面的信息。 3.木马扫描内存页面的字符串“Track1”,它标记磁卡的第一个磁道的字段。所有描述的领域一个接一个:

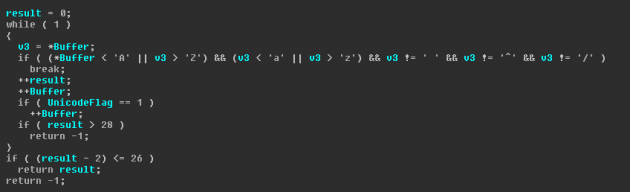

3.1 “0”到“9”范围内的符号序列,长度等于15,16或19.使用Luhn算法进行序列检查。

3.木马扫描内存页面的字符串“Track1”,它标记磁卡的第一个磁道的字段。所有描述的领域一个接一个:

3.1 “0”到“9”范围内的符号序列,长度等于15,16或19.使用Luhn算法进行序列检查。

3.2 在下一个和前一个字段中检查分离符号'^'的存在。

3.3 提取持卡人名称,最大长度,基于ISO / IEC 7813,等于26符号:

3.2 在下一个和前一个字段中检查分离符号'^'的存在。

3.3 提取持卡人名称,最大长度,基于ISO / IEC 7813,等于26符号:

3.3 休息数据(Rest data)(CVC32,有效期,CVV)作为整个代码块被提取,并检查长度和内容:

3.3 休息数据(Rest data)(CVC32,有效期,CVV)作为整个代码块被提取,并检查长度和内容:

4.收集的数据发送到具有标记“Track1”的服务器。

5.这时,木马就开始提取带有标记“Track2”的下一个字段:

5.1首先,它提取PAN与前一个阶段相同的检查。

4.收集的数据发送到具有标记“Track1”的服务器。

5.这时,木马就开始提取带有标记“Track2”的下一个字段:

5.1首先,它提取PAN与前一个阶段相同的检查。

5.2 作为使用“'”或“D”的分离符号

5.3 Track2不包含持卡人名称,因为休息数据作为整个代码块被提取

5.2 作为使用“'”或“D”的分离符号

5.3 Track2不包含持卡人名称,因为休息数据作为整个代码块被提取

6.收集的数据发送到服务器,标有“Track2”

6.收集的数据发送到服务器,标有“Track2”

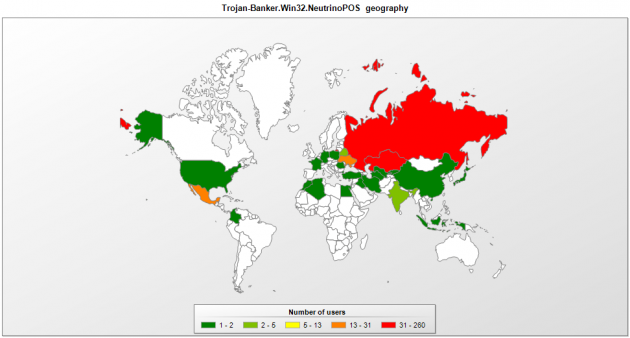

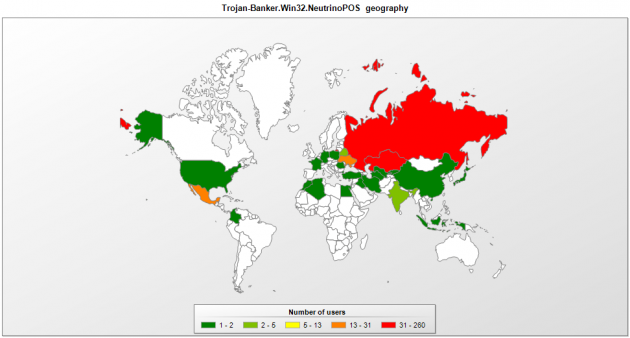

对POS机终端的感染统计

最大的感染区域是俄罗斯和哈萨克斯坦,其中受感染的电脑中近10%属于小企业客户。

总结

从描述的Neutrino的变异版本可以看出,尽管Neutrino属于一个已经古老的恶意软件家族,但它仍然以非典型功能或应用的形式出现在黑客的手中。例如,我们可以看到它使用了与 Mirai技术分叉(fork)相同的技术。 一般来说,所有具有良好架构和各种功能的恶意软件源代码一旦被公布,就将引起恶意软件开发者的极大兴趣和关注,他们将尝试将其用于几乎所有可能的非法获利方式。我们可以假设,现在可能已经有人利用Neutrino来进行加密货币的挖掘,只是我们还尚未发现具体案例而已。MD5

CECBED938B10A6EEEA21EAF390C149C1 66DFBA01AE6E3AFE914F649E908E9457 4DB70AE71452647E87380786E065F31E 9D70C5CDEDA945CE0F21E76363FE13C5 B682DA77708EE148B914AAEC6F5868E1 5AA0ADBD3D2B98700B51FAFA6DBB43FD A03BA88F5D70092BE64C8787E7BC47DE D18ACF99F965D6955E2236645B32C491 3B6211E898B753805581BB41FB483C48 7D28D392BED02F17094929F8EE84234A C2814C3A0ACB1D87321F9ECFCC54E18C 74404316D9BAB5FF2D3E87CA97DB5F0C 7C6FF28E0C882286FBBC40F27B6AD248 729C89CB125DF6B13FA2666296D11B5A 855D3324F26BE1E3E3F791C29FB06085 2344098C7FA4F859BE1426CE2AD7AE8E C330C636DE75832B4EC78068BCF0B126 CCBDB9F4561F9565F049E43BEF3E422F 53C557A8BAC43F47F0DEE30FFFE88673C&C

hxxp://pranavida.cl/director/tasks.php hxxps://5.101.4.41/panel/tasks.php hxxps://5.101.4.41/updatepanel/tasks.php hxxp://jkentnew.5gbfree.com/p/tasks.php hxxp://124.217.247.72/tasks.php hxxp://combee84.com/js/css/tasks.php hxxp://nut29.xsayeszhaifa.bit/newfiz29/logout.php hxxp://nut29.nsbacknutdoms11war.com/newfiz29/logout.php hxxp://jbbrother.com/jbb/meaca/obc/pn/tasks.php hxxp://ns1.posnxqmp.ru/PANEL/tasks.php hxxp://nut25.nsbacknutdoms11war.com/newfiz25/logout.php hxxp://propertiesofseyshellseden.com/newfiz21/logout.php hxxp://n31.propertiesofseyshellseden.com/newfiz31/logout.php hxxp://propertiesofseyshellseden.com/newfiz21/logout.php hxxp://n31.propertiesofseyshellseden.com/newfiz31/logout.php本文翻译自:https://securelist.com/neutrino-modification-for-pos-terminals/78839/,如若转载,请注明来源于嘶吼: http://www.4hou.com/vulnerable/5914.html

关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 中法元首相会都江堰 7903929

- 2 日方军机滋扰擅闯或被视为训练靶标 7808660

- 3 马斯克公开呼吁:废除欧盟 7713373

- 4 国际机构看中国经济 关键词亮了 7615881

- 5 《老人与海》作词者称仅分成1000元 7520967

- 6 罪犯被判死缓破口大骂被害人一家 7425104

- 7 男子海洋馆内抽烟被白鲸喷水浇灭 7333887

- 8 中国VS日本!陪看混团世界杯决赛 7237746

- 9 五粮液降价到800多元?公司回应 7138598

- 10 千吨级“巨无霸”就位 7040804

嘶吼

嘶吼