Twistlock 的安全研究人员 Ariel Zelivansky 披露了 Kubernetes kubectl 复制命令的一个目录遍历漏洞。

出现漏洞的是命令 kubectl cp,该命令允许在容器和用户计算机之间复制文件。要从容器中复制文件,Kubernetes 调用容器内的`tar`二进制文件,以创建或解压 tar 包。

对 tar 的操作依赖于 CMD/CP/cp.go,其中的函数`copyFromPod`实现了从容器中复制文件的过程,它通过远程 exec(`&exec.DefaultRemoteExecutor`)调用容器中的 tar,然后在函数`untarAll`中解压用户机器上的结果。此函数使用“archive/tar” Go 包根据结果 tar 头进行 tar 解析,最后将文件写入目标目录。

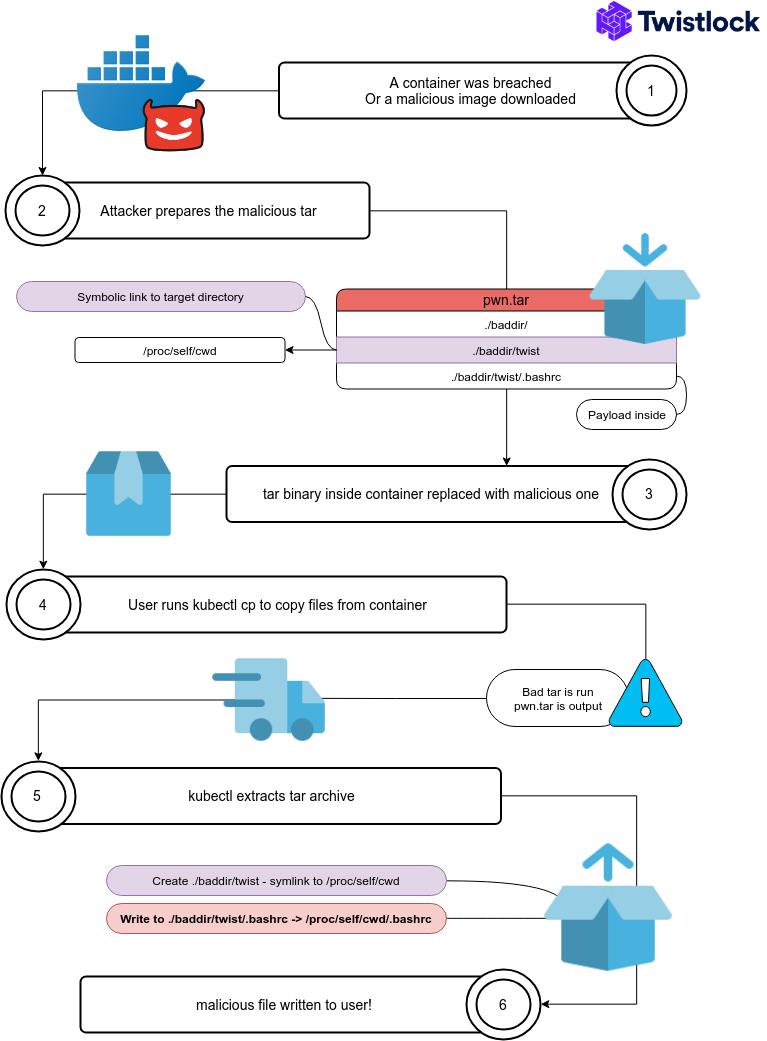

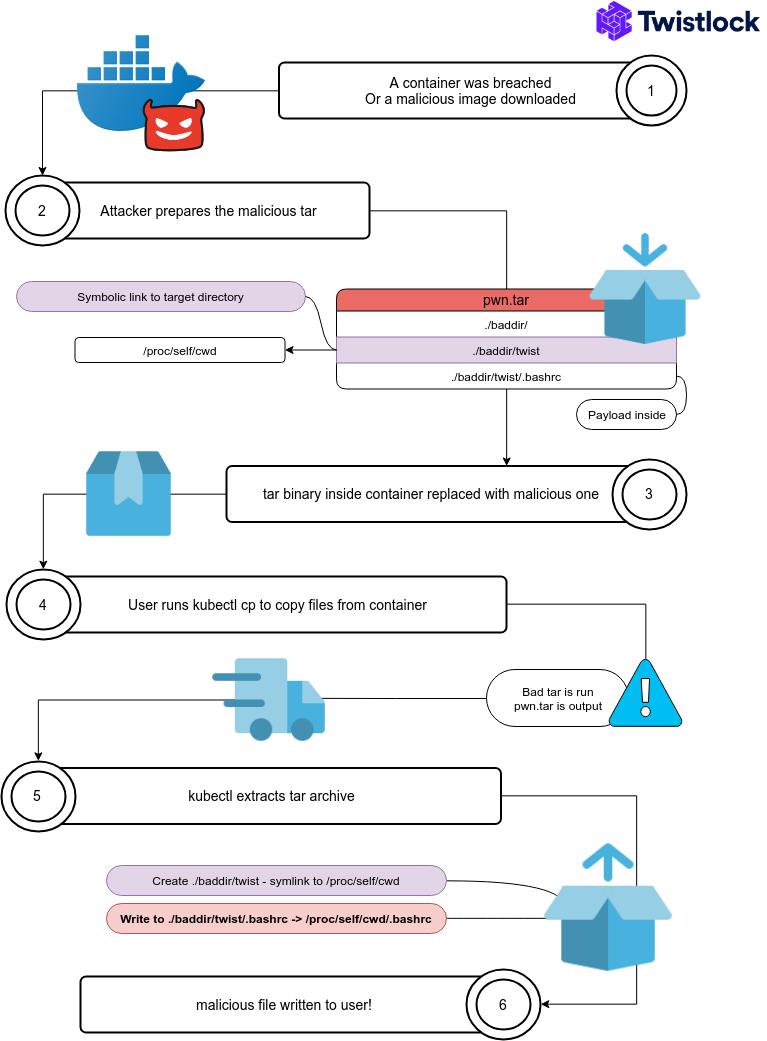

这个过程中,如果容器上的`tar`二进制文件是恶意的,那么它可以运行任意代码并输出恶意结果,这将最终导致典型的目录遍历攻击,允许恶意容器在复制时将任何文件写入用户计算机上的任何路径。

虽然此前已经引入了`cp.go:clean`函数来避免这个目录遍历,但是 Ariel 发现其实可以创建和跟踪来自 tar 头的符号链接,攻击者可以制作一个恶意 tar,其中包含一个带有几乎任何路径的符号链接的头,以及一个与符号链接同名的目录内文件的后续头。当通过 cp untar 函数提取时,链接将导致在符号链接的路径中创建或修改所需文件。

攻击者可能会采用以下方式利用该漏洞:

- 用户在不知情的情况下下载带有错误 tar 的恶意容器镜像,攻击者可以将这样的镜像推送到任何注册表(例如 Docker Hub),以获得他控制或依赖于域名仿冒的流行镜像。

- 攻击者利用另一个漏洞攻击正在运行的容器,或者在某些情况下,他可能拥有对容器的合法访问权限。然后攻击者植入恶意 tar 替换镜像中的原始 tar。

在 Ariel 向 Kubernetes 和 OpenShift 安全团队报告后,该漏洞已经实官方确认,并且收录为 CVE-2019-1002101。

详细披露细节查看:https://www.twistlock.com/labs-blog/disclosing-directory-traversal-vulnerability-kubernetes-copy-cve-2019-1002101

出现漏洞的是命令 kubectl cp,该命令允许在容器和用户计算机之间复制文件。要从容器中复制文件,Kubernetes 调用容器内的`tar`二进制文件,以创建或解压 tar 包。

对 tar 的操作依赖于 CMD/CP/cp.go,其中的函数`copyFromPod`实现了从容器中复制文件的过程,它通过远程 exec(`&exec.DefaultRemoteExecutor`)调用容器中的 tar,然后在函数`untarAll`中解压用户机器上的结果。此函数使用“archive/tar” Go 包根据结果 tar 头进行 tar 解析,最后将文件写入目标目录。

这个过程中,如果容器上的`tar`二进制文件是恶意的,那么它可以运行任意代码并输出恶意结果,这将最终导致典型的目录遍历攻击,允许恶意容器在复制时将任何文件写入用户计算机上的任何路径。

虽然此前已经引入了`cp.go:clean`函数来避免这个目录遍历,但是 Ariel 发现其实可以创建和跟踪来自 tar 头的符号链接,攻击者可以制作一个恶意 tar,其中包含一个带有几乎任何路径的符号链接的头,以及一个与符号链接同名的目录内文件的后续头。当通过 cp untar 函数提取时,链接将导致在符号链接的路径中创建或修改所需文件。

攻击者可能会采用以下方式利用该漏洞:

出现漏洞的是命令 kubectl cp,该命令允许在容器和用户计算机之间复制文件。要从容器中复制文件,Kubernetes 调用容器内的`tar`二进制文件,以创建或解压 tar 包。

对 tar 的操作依赖于 CMD/CP/cp.go,其中的函数`copyFromPod`实现了从容器中复制文件的过程,它通过远程 exec(`&exec.DefaultRemoteExecutor`)调用容器中的 tar,然后在函数`untarAll`中解压用户机器上的结果。此函数使用“archive/tar” Go 包根据结果 tar 头进行 tar 解析,最后将文件写入目标目录。

这个过程中,如果容器上的`tar`二进制文件是恶意的,那么它可以运行任意代码并输出恶意结果,这将最终导致典型的目录遍历攻击,允许恶意容器在复制时将任何文件写入用户计算机上的任何路径。

虽然此前已经引入了`cp.go:clean`函数来避免这个目录遍历,但是 Ariel 发现其实可以创建和跟踪来自 tar 头的符号链接,攻击者可以制作一个恶意 tar,其中包含一个带有几乎任何路径的符号链接的头,以及一个与符号链接同名的目录内文件的后续头。当通过 cp untar 函数提取时,链接将导致在符号链接的路径中创建或修改所需文件。

攻击者可能会采用以下方式利用该漏洞:

HackerEye

HackerEye

关注网络尖刀微信公众号

关注网络尖刀微信公众号