针对 Magento利用SQL自愈的恶意软件被发现

安全研究人员发现了一款针对 Magento有自愈能力的恶意软件。

自我疗愈的恶意软件并不是新出现的,这种威胁据报告第一次发布是近三十年前,Yankee Dood,1989 年 9 月被发现的内存驻留软件,可以感染.com 和.exe 文件。这款恶意软件如果它是在内存中,会在 每一天17:00 演奏曲子"Yankee Doodle"。

eBay投资的电子商务系统Magento在全球范围内一共有超过240000个商家,是广受赞誉的全球最优秀的电子商务系统,然而就是这样一个使用者众多的平台却屡屡遭受黑客攻击。

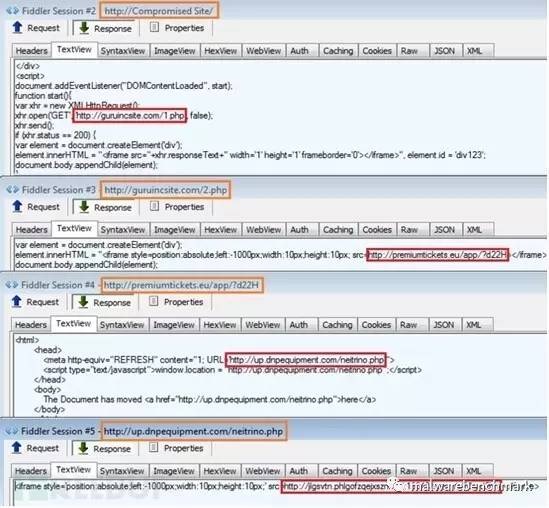

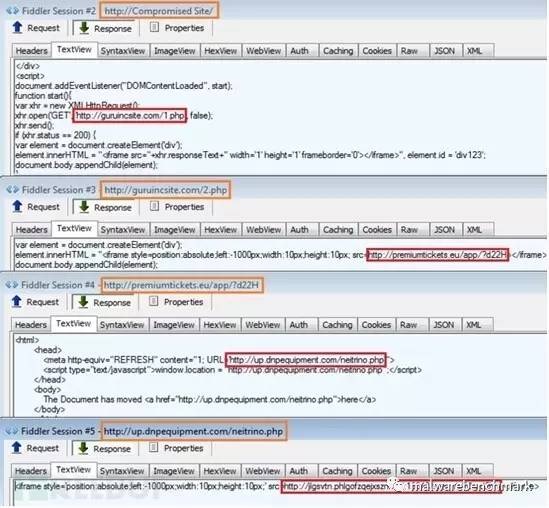

这次被 Jeroen Boersma发现的恶意软件使用数据库触发器来恢复自己。它利用 SQL 存储过程,每一次新命令执行,被注入 SQL 代码的Magento会进行搜索,如果没有找到恶意软件,SQL代码将重新添加该恶意软件。

这次被 Jeroen Boersma发现的恶意软件使用数据库触发器来恢复自己。它利用 SQL 存储过程,每一次新命令执行,被注入 SQL 代码的Magento会进行搜索,如果没有找到恶意软件,SQL代码将重新添加该恶意软件。

Willem de Groot分析了该恶意软件,并支持它主要感染点在/rss/catalog/notifystock/。目前清除进程对该软件无能为力,被删除的恶意代码并不会消失,且能够自行恢复。对于基于Javascript 的恶意软件,通常通过定义在数据库中的静态页眉或页脚 HTML 注入的可以有效,但对于该恶意软件,确保自愈的触发器执行每次一个新的操作都将检测该恶意软件是否存在于页眉、 页脚、 版权或 CMS ,如不存在,将自动添加。

安全研究人员de Groot认为,该恶意软件检测应该包括数据库分析,因为文件扫描已不再有效。这也是他遇到的第一个写在SQL中的恶意软件。Magento 企业和一些社区应该通过搜索可疑的 SQL 代码,检测恶意软件(包括js、 脚本或 < (html 标签))。

文章来源公众号【malwarebenchmark】

Willem de Groot分析了该恶意软件,并支持它主要感染点在/rss/catalog/notifystock/。目前清除进程对该软件无能为力,被删除的恶意代码并不会消失,且能够自行恢复。对于基于Javascript 的恶意软件,通常通过定义在数据库中的静态页眉或页脚 HTML 注入的可以有效,但对于该恶意软件,确保自愈的触发器执行每次一个新的操作都将检测该恶意软件是否存在于页眉、 页脚、 版权或 CMS ,如不存在,将自动添加。

安全研究人员de Groot认为,该恶意软件检测应该包括数据库分析,因为文件扫描已不再有效。这也是他遇到的第一个写在SQL中的恶意软件。Magento 企业和一些社区应该通过搜索可疑的 SQL 代码,检测恶意软件(包括js、 脚本或 < (html 标签))。

文章来源公众号【malwarebenchmark】

这次被 Jeroen Boersma发现的恶意软件使用数据库触发器来恢复自己。它利用 SQL 存储过程,每一次新命令执行,被注入 SQL 代码的Magento会进行搜索,如果没有找到恶意软件,SQL代码将重新添加该恶意软件。

这次被 Jeroen Boersma发现的恶意软件使用数据库触发器来恢复自己。它利用 SQL 存储过程,每一次新命令执行,被注入 SQL 代码的Magento会进行搜索,如果没有找到恶意软件,SQL代码将重新添加该恶意软件。

Willem de Groot分析了该恶意软件,并支持它主要感染点在/rss/catalog/notifystock/。目前清除进程对该软件无能为力,被删除的恶意代码并不会消失,且能够自行恢复。对于基于Javascript 的恶意软件,通常通过定义在数据库中的静态页眉或页脚 HTML 注入的可以有效,但对于该恶意软件,确保自愈的触发器执行每次一个新的操作都将检测该恶意软件是否存在于页眉、 页脚、 版权或 CMS ,如不存在,将自动添加。

安全研究人员de Groot认为,该恶意软件检测应该包括数据库分析,因为文件扫描已不再有效。这也是他遇到的第一个写在SQL中的恶意软件。Magento 企业和一些社区应该通过搜索可疑的 SQL 代码,检测恶意软件(包括js、 脚本或 < (html 标签))。

文章来源公众号【malwarebenchmark】

Willem de Groot分析了该恶意软件,并支持它主要感染点在/rss/catalog/notifystock/。目前清除进程对该软件无能为力,被删除的恶意代码并不会消失,且能够自行恢复。对于基于Javascript 的恶意软件,通常通过定义在数据库中的静态页眉或页脚 HTML 注入的可以有效,但对于该恶意软件,确保自愈的触发器执行每次一个新的操作都将检测该恶意软件是否存在于页眉、 页脚、 版权或 CMS ,如不存在,将自动添加。

安全研究人员de Groot认为,该恶意软件检测应该包括数据库分析,因为文件扫描已不再有效。这也是他遇到的第一个写在SQL中的恶意软件。Magento 企业和一些社区应该通过搜索可疑的 SQL 代码,检测恶意软件(包括js、 脚本或 < (html 标签))。

文章来源公众号【malwarebenchmark】关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 《求是》发表习近平总书记重要文章 7903950

- 2 勇敢夺枪老人与妻子相拥倒在现场 7809746

- 3 中美卫星惊险“擦肩”距离仅200米 7713624

- 4 明年经济工作政策取向确立这八个字 7616115

- 5 “中国最冷小镇”最低温降至-39℃ 7523504

- 6 男子陪女友逛街买刮刮乐中80万元 7427561

- 7 30万级的玛莎拉蒂两天被一抢而空 7333650

- 8 扫地机器人鼻祖要破产了 7237477

- 9 哈尔滨一男子冻到血管破裂 7142684

- 10 如何让你我的钱袋子鼓起来 7041829

公众号精选

公众号精选